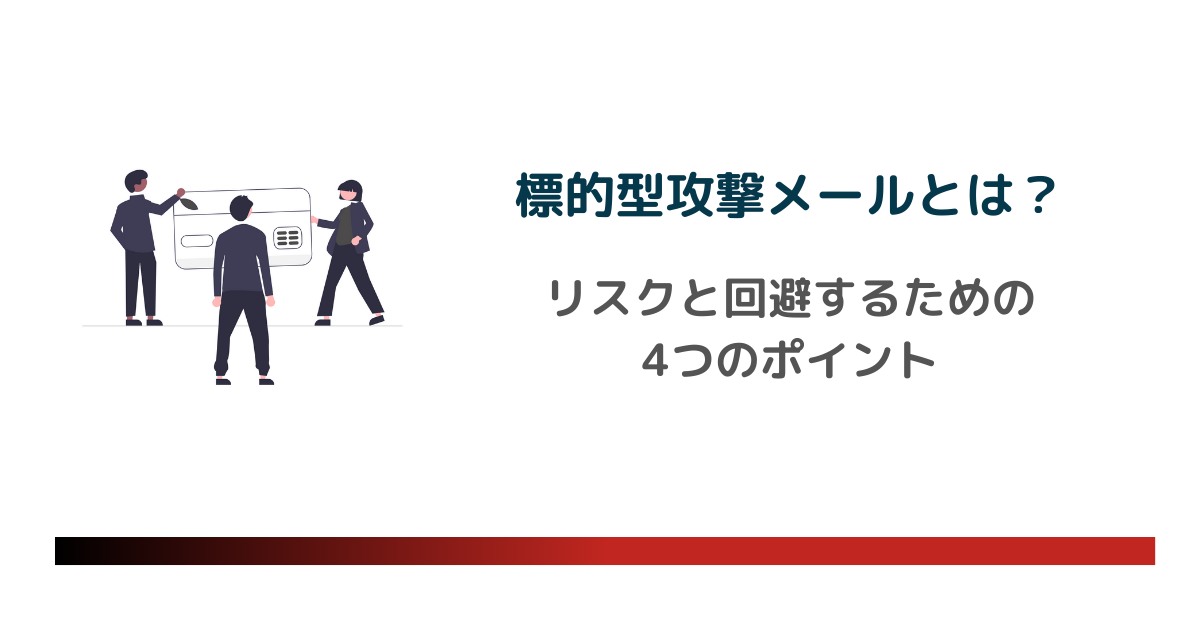

近年、企業や個人を狙ったサイバー攻撃が巧妙化しており、その中でも特に注意が必要なのが「標的型攻撃メール」です。

標的型攻撃メールとは、あなた宛に届く「なりすましメール」です。

普通の迷惑メールが「不特定多数にばらまくチラシ」だとすれば、標的型攻撃メールは「あなたの名前・職場・仕事内容を調べ上げた上で届く、巧妙な偽の手紙」です。

たとえば、上司の名前で「この間の資料です」とメールが届き、添付ファイルを開いた瞬間にウイルスが仕込まれる、といったイメージです。

怖いのは、内容が自然で「怪しい」と気づきにくい点にあります。

では、こうした攻撃の特徴とは何か?どのようにして回避すればよいのか?

本記事では、標的型攻撃メールの特徴を解説するとともに、その見分け方、被害を防ぐための対策方法をわかりやすくご紹介します。情報セキュリティを守るために、ぜひ実践してください。

目次

標的型攻撃メールとは?

標的型攻撃メールとは、特定の組織や個人を狙い撃ちにする「なりすましメール」です。

攻撃者はまず、標的となる組織や個人の情報(業務内容、取引先、社内の人間関係など)を入念に下調べします。その情報をもとに、「つい開いてしまう」自然なメールを作成し、添付ファイルやリンクを通じてウイルスを送り込みます。

業務連絡や重要な通知に見えるため、受信者が「怪しい」と気づきにくいのが最大の特徴です。

標的型攻撃メールの手口

標的型攻撃メールは、一般的な迷惑メールとは異なり、ターゲットに合わせてカスタマイズされています。

ここでは、代表的な手口を具体例とともに紹介します。

上司や取引先の名前で届く「なりすましメール」

攻撃者は、差出人の名前やメールアドレスを偽装し、受信者が信頼する相手からのメールに見せかけます。

たとえば、自社の部長の名前で「至急対応お願いします」と届いたり、普段やり取りしている取引先の担当者名で見積もり依頼が届いたりします。表示名だけでなく、メールアドレスも本物に似たものが使われ、一見しただけでは見分けがつかないケースもあります。

「請求書」「資料」など業務メールを装った件名

件名や本文には、日常業務でよくあるやり取りが使われます。

「請求書を添付しました」などの文面は、忙しい業務中であれば疑うことなく開いてしまいがちです。また、「本日中にご対応ください」「アカウントがロックされました」のように緊急性をあおり、冷静な判断をさせない手口も多く見られます。

添付ファイルやリンクにウイルスを仕込む

メールに添付されたファイル(Word、Excel、PDFなど)を開くとウイルスに感染する手口が代表的です。また、本文中のリンクをクリックすると、偽サイトに誘導され、IDやパスワードを入力させて盗み取るケースもあります。

たとえば、「社内システムのパスワードを更新してください」というメールのリンク先が、自社のログイン画面にそっくりな偽サイトだった、という事例が実際に報告されています。

企業サイトやSNSから情報を集めて「本物らしさ」を演出

攻撃者は企業のWebサイトやSNSの投稿から「上司の名前」「最近プロジェクトが動いている」といった情報を拾い、メールの内容に反映させます。

こうした下準備によって、受信者に「知っている相手からのメールだ」と思わせ、警戒心を解かせるのです。

標的型攻撃メールの文面例

標的型攻撃メールは、受信者が「本物だ」と信じてしまうほど巧妙に作られています。ここでは、実際によく使われるパターンをもとに、具体的な文面例を紹介します。

事例①:取引先を装った請求書メール

【至急】12月分請求書の送付(株式会社○○)

△△株式会社 経理ご担当者様

いつもお世話になっております。株式会社○○の山田です。

12月分の請求書をお送りいたします。

金額に変更がございますので、添付ファイルをご確認のうえ、今週中にご対応いただけますと幸いです。

ご不明な点がございましたら、お気軽にお問い合わせください。

【添付ファイル:請求書_12月_○○.zip】

ポイント: 実在する取引先名が書かれているが、「至急」で焦らせてファイルを開かせる手口。

事例②:社内の上司・役員を装った指示メール

【社外秘】新規プロジェクトの件

○○さん

お疲れさまです。××部の佐藤です。

新規プロジェクトに関する資料を共有します。至急確認をお願いします。

まだ社内でも限られたメンバーにしか展開していない内容ですので、取り扱いにはご注意ください。

以下のリンクからダウンロードをお願いします。

https://example-fileserver.com/××××/docs

なお、本件に関するお問い合わせは直接私宛にお願いいたします。

ポイント: 「限られたメンバー」といった表現で、他の人に相談しにくい雰囲気を作る。URLが正規の社内システムとは異なるドメインになっている。

事例③:公的機関・セキュリティ部門を装った通知メール

【重要】不正アクセス検知に伴うパスワード変更のお願い

社員各位

情報システム部よりお知らせいたします。

本日未明、社内ネットワークに対する不正アクセスの試行が検知されました。セキュリティ強化のため、全社員のパスワードリセットを実施いたします。

下記URLより、本日中に新しいパスワードへの変更をお願いいたします。

https://○○-security-portal.com/reset

対応期限:本日17:00まで

情報システム部 セキュリティ管理課

ポイント: 「不正アクセス検知」という緊急事態を装い、期限を区切ることで冷静な判断をさせない。リンク先が正規の社内ポータルかどうか、URLのドメインを必ず確認すること。

事例④:イベント案内を装ったメール

【ご招待】業界最新動向セミナーのご案内

○○様

平素より大変お世話になっております。一般社団法人△△協会 事務局の鈴木です。

このたび、下記のとおり会員限定のセミナーを開催いたします。○○様にはぜひご参加いただきたく、ご案内申し上げます。

■ テーマ:2025年○○業界の展望と課題

■ 日時:2025年○月×日(金)14:00〜16:00

▼ お申し込みはこちら

https://△△-seminar-entry.com/register

皆様のご参加を心よりお待ちしております。

ポイント: 実在する業界団体を装っている。参加申込リンクからフィッシングサイトに誘導し、ログイン情報や個人情報を入力させる手口。

標的型攻撃メールを見分けるためのポイント

標的型攻撃メールは「開かないこと」「リンクやファイルをクリックしないこと」が一番の防衛策です。

ここでは、標的型攻撃メールを見分けるためのポイントを紹介します。

件名

メールの件名に、「至急」や「重要」など、目を惹く文言が用いられている場合、注意が必要です。

重要性や緊急性を強調することで、受信者にメールの開封を促しています。

送信元アドレス

見慣れないドメインや、公式のアドレスと微妙に異なるアドレスは、偽装されている可能性があります。

上司や取引先の名前が表示されていても、そのメールアドレスが普段使われているものと一致しているかどうかを確認しましょう。

本文

不自然な日本語や、文法の間違い、内容が曖昧なメールは、注意が必要です。

緊急性を煽るような表現や、個人情報を入力させるようなメールは、まず第一に「本当の情報か?」と疑うようにしましょう。

添付ファイルやリンク

標的型攻撃メールは、悪意のあるリンクや添付ファイルを開かせることが目的です。

そのため、リンク先のURLに不審な文字列が含まれていたり、添付ファイルが怪しい形式(例:exeファイルやパスワード保護されたzipファイル)であることがあります。

添付ファイルがある場合は、拡張子を必ず確認しましょう。

実行ファイル(.exeや.batなど)や、マクロを含むファイル(.docmや.xlsmなど)は、マルウェアの可能性が高いです。

URLが含まれている場合は、リンク先のドメインを確認しましょう。公式のサイトと微妙に異なるドメインや、見慣れないドメインは、偽サイトである可能性があります。

- 件名:「緊急」などの煽るメールが入っていないか

- 送信元のアドレス:見慣れないドメインは基本開かない

- メールの文面:不自然な日本語や、文法の間違い、曖昧な内容はないか

- 添付ファイル:不審なものは開かない

- URL:不審なものはクリックしない

少しでも不審な点があれば、安易に開かないことが重要です。

標的型攻撃メールの被害状況

IPA(情報処理推進機構)が発表している「情報セキュリティ10大脅威」では、2026年にも機密情報を狙った標的型攻撃やランサム攻撃による被害など、標的型攻撃メールに関する脅威がランクインしています。

(出典:IPA 情報処理推進機構「情報セキュリティ10大脅威 2026」)

また標的型攻撃メールは一度成功すると、情報漏洩やシステムダウンによる業務停止、金銭的な損害など、組織全体に大きな被害をもたらす可能性があります。

そのため、標的型攻撃メールに対するリスク認識を常に高く持ち、適切な対策を講じることが不可欠です。

企業だけでなく、個人も標的となる可能性があるので誰もが注意すべき脅威と言えるでしょう。

また、近年のサイバー攻撃は、組織のサプライチェーンを狙う傾向も強まっており、取引先や関連会社を経由して攻撃を受けるケースも増えています。そのため、自社だけでなく、サプライチェーン全体でのセキュリティ対策が求められています。

標的型攻撃メールによるリスクと影響

ここからは実際に標的型メール攻撃の被害にあうとどんなことが起きるのかを解説していきます。

マルウェア感染による具体的な被害事例

マルウェアに感染すると、情報漏洩や改ざん、システムの破壊など、様々な被害が発生する可能性があります。

また、感染経路として、メール添付ファイル、不正サイトへの誘導などがあります。

マルウェア感染による被害は、組織の規模や業種によって異なりますが、共通して言えるのは、その影響が広範囲に及ぶということです。

- 顧客の個人情報が漏洩した場合:企業の信頼が失墜し、損害賠償請求やブランドイメージの低下に繋がる

- システムの改ざんや破壊が発生した場合:業務が停止し、経済的な損失を被るだけでなく、社会的な信用も失う。

- 感染したパソコンを遠隔操作し、他のシステムへの攻撃の踏み台として利用される:自社が攻撃者として加担することになり、責任を問われる。

- メールの添付ファイルを開封

- メール本文中のリンクをクリック

- Webサイトの脆弱性を利用して、マルウェアに感染させる

さらに、近年では、ランサムウェアによる被害が深刻化しています。

ランサムウェアとは、データを暗号化して使用不能にし、復旧と引き換えに身代金(Ransom)を要求するマルウェアのことです。

万が一身代金を支払ったとしても、ファイルが必ず復旧される保証はなく、また支払いは犯罪組織の資金源になってしまい、非常に悪質な攻撃と言えます。

個人が直面するリスクと対策の必要性

標的型メール攻撃は法人や企業のみを狙った攻撃ではありません。個人レベルでも対応と対策が必要です。

- なりすましや詐欺などの被害

- 氏名、住所、電話番号、メールアドレスなどの個人情報が、悪意のある第三者に渡る可能性

- クレジットカードの不正利用

- 銀行口座からの不正引き落とし

- なりすましによる契約

- SNSのアカウントが乗っ取られ、個人情報が漏洩

万が一個人情報が漏洩してしまった場合は、速やかに警察や関係機関に相談し、被害を最小限に抑えるように努める必要があります。

また、日頃からセキュリティに関する情報を収集し、最新の脅威に対応できるようにしておくことが重要です。

組織レベルでのセキュリティ対策方法

どれだけ高性能なセキュリティソフトを導入しても、最終的にメールを開くのは「人」です。まずはソフト面(人への対策)を整え、そのうえでハード面(ツール)で多層的に守る体制をつくりましょう。

日常的な注意喚起を仕組み化する

一度セキュリティ研修を実施して終わりではなく、定期的に注意喚起の場を設けることで、組織全体のセキュリティ意識を向上させることができます。

- 朝礼や週次ミーティングで共有:「最近こんな手口が流行しています」と実際の事例を30秒で紹介するだけでも効果があります

- 社内チャットやポータルで月1〜2回発信:同業他社の被害事例など、身近な話題は特に関心を引きやすくなります

- 報告ルールの明確化:不審なメールを受け取ったら「誰に・どの手段で・いつまでに」報告するかを定め、周知しておきましょう。「迷ったらまず報告」という文化を根づかせることが早期発見につながります

標的型攻撃メールを想定した訓練を行う

実際の攻撃メールに似せたダミーメールを従業員に送り、反応を確認します。開封やクリックをした従業員には個別にフィードバックし、結果は組織全体で共有して改善に活かしましょう。

頻度は年2〜3回が目安です。攻撃の手口は常に変化するため、訓練内容もその都度更新する必要があります。

セキュリティ対策ソフトで多層防御を構築する

セキュリティは技術的な防御も不可欠です。以下のようなツールを組み合わせることで、一つの層をすり抜けた攻撃も別の層で食い止められる可能性が上がります。

- アンチウイルスソフト:端末に侵入するマルウェアを検出・駆除する基本の対策。定義ファイルは常に最新の状態に保ちましょう

- メールセキュリティ製品:不審なメールを受信者に届く前に検知・隔離します

- Webフィルタリング/SAG:攻撃メール内のURLをクリックしても、不正サイトへのアクセスを遮断します

これらを組織で組み合わせて、「多層防御」を構築することがポイントです。

万が一被害に遭ってしまった際の対処法

万が一、標的型攻撃メールによる被害に遭ってしまった場合は、迅速かつ適切な対応が求められます。

端末のネットワークを切り離す

マルウェア感染が疑われる場合は、速やかに感染した端末をネットワークから切り離しましょう。

これにより、マルウェアがネットワーク全体に拡散するのを防ぐことができます。

情報セキュリティなど専門部門に相談する

セキュリティ専門家に相談し、マルウェアの特定や駆除を依頼しましょう。

専門家は、マルウェアの種類を特定し、適切な駆除方法や復旧手順を提案してくれます。

感染経路を特定する

また、感染経路を特定することも重要です。感染経路を特定することで、同様の被害が再発するのを防ぐことができます。

被害状況も併せて把握しましょう。どのような情報が漏洩したのか、どのようなシステムが破壊されたのかを把握することで、適切な復旧計画を立てることができます。

被害が深刻な場合は、警察や関係機関に相談し、被害状況を報告しましょう。

顧客や取引先に連絡

顧客や取引先にも、被害状況を説明し、必要な措置を講じる必要があります。

迅速かつ確実に届けられるメール配信システムを利用することをお勧めします。

被害からの復旧には、時間と労力がかかります。しかし、初期対応を適切に行うことで、被害を最小限に抑えることができます。

また、再発防止策を講じることで、今後同様の被害を防ぐことが重要です。そのためにも、日頃から、セキュリティ対策を徹底し、万が一に備えることが大切です。

送信したメールがセキュリティにかかってしまう場合

これまで解説してきたように、標的型メール攻撃は巧妙さを加速度的に増しています。

これに対抗するため、各メール受信ソフトもスパムフィルタを強化するなどの対策をとっています。

スパムフィルタ

代表的な迷惑メール防止機能は「スパムフィルタ」です。

- 不必要または有害とみなされるスパム(迷惑メール)を自動的に検出し、ブロックまたは分類するための技術や仕組み。

- ユーザーが不要なスパムメールを避け、重要なメールだけを確実に受信できるようにする。

スパムフィルタは堅牢に作られているため、少しでも怪しいメールは迷惑メールフォルダに振り分けたり、ブロックしてしまいます。

そのため、メールの一斉送信などでは本当に届けたいメールもブロックされてしまうことがあります。

- コンテンツの問題

- 送信先のリストの問題

- 送信元の環境の問題

関連記事:メルマガが迷惑メール判定を受けてしまうのはなぜ?原因と回避方法を解説

Gmail送信者ガイドライン

Gmailは独自の送信者ガイドラインを設けており、準拠していないメーラーからの送信をブロックしてしまいます。

Gmailの送信者ガイドラインは2024年2月にアップデートされているので、これらの対策を行わなければ届けたいメールが届かなくなってしまいます。

関連記事:【解決策】2024年2月よりGmailガイドラインが変更!1日5000件以上の配信は対応必須!

メール配信を確実に届けたいなら「メール配信システム」の導入を検討しましょう。

一斉メール送信時はメール配信システムの導入が必須

スパムフィルタを回避した大規模なメール送信を行う際は「メール配信システム」の利用をおすすめします。ここでは、メール配信システムのメリットについて説明します。

大量のメールを一度に効率的に送信できる

メール配信システムは多くの場合、大量送信に適したサーバーを使用しているので、一度に大量のメールを送ることができます。また、有料サービスの場合、送信通数やアドレス数に応じて料金が設定されているので、自分に合ったシステムを導入すれば、低価格で大量のメール配信が可能です。

ブラストメールは、アドレス数に応じた料金プランなので、配信数の少ないメルマガ初心者にもお得に使えるサービスです。

スパムフィルタ対策が充実している

メール配信システムにはドメイン認証などセキュリティに特化した機能が備わっています。また、信頼度の高いIPアドレスを保有していることも多く、通常のメーラーで配信を行うよりも到達率が高くなります。

セキュリティ上のリスクを抑えられる

誤送信やCC/BCC間違いといった人的エラーから生じる情報漏洩といったリスクも最小限に抑えられます。

宛先リストの管理が容易

メール配信システムにはセグメント配信機能がついていることが多く、送信先を容易に調整できます。Gmailなどのメーラーでも可能ではありますが、誤送信等のリスクがあるので、あまりおすすめのやり方ではありません。

HTMLメールを知識なしで作成できるエディタがある

メール配信をマーケティング目的で行う場合、HTMLメールの利用は必須です。

メール配信システムにはHTMLメールを知識なしで直感的に操作できる「エディタ」やあらかじめ構成が組まれている「テンプレート」といった機能が備わっています。

エディタの使いやすさはシステムによってさまざまなので、必ず無料トライアルなどで操作感を試してから選びましょう。

配信の分析ができる

メール配信システムは多くの場合、到達率や開封率、クリック率といった指標の分析が可能です。

特にメルマガを送りたい場合、施策の効果測定は必須です。通常のメーラーを使った一斉送信ではどれだけ届いたか、何人が開封したか、といったデータが全く取れません。

メルマガを送りたい人にはメール配信システムの利用をおすすめします。

参考記事:メール配信システムおすすめ比較20選!専門家が図解とランキング形式で解説

大量のメールを高速かつ確実に届けるならブラストメール(blastmail)

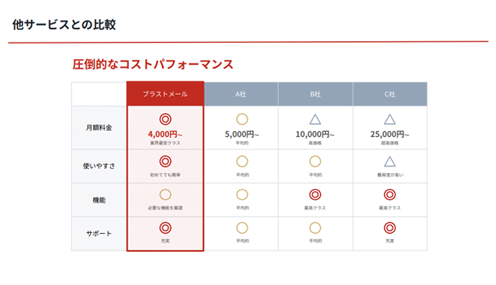

ブラストメールは、15年連続で顧客導入シェア1位を獲得している信頼性の高いメール配信システムです。さまざまな業種や官公庁でも利用されており、定番のメール配信システムとして広く知られています。

HTMLメールエディタはもちろん、セグメント配信や豊富なテンプレート、迷惑メール判定対策機能など、メールマーケティングに必要な基本的な機能はすべて揃っています。最も安いプランなら、月額4,000円で導入することができます。

また、配信速度が高く、到達率が非常に高い点も魅力です。

「たくさん機能があっても使いこなせない」「取り合えず一斉送信をしたい」といった方にはブラストメールがおすすめです。

無料トライアルも用意されているので、まずは試してみることをお勧めします。

組織レベルの案件管理には楽楽自動応対

組織が抱えがちな問題として、以下のようなのようなものも挙げられます。

- メールの返信漏れが発生している

- メールの二重対応が発生している

- 必要なメールがなかなか見つからない

一つのアカウントを共同利用しているとこのような問題はよく発生します。

そこでおすすめしたいのが、複数人でのメール管理に特化したメール共有システム「楽楽自動応対」です。

チーム全員のメールを対応状態やどのメールに誰が対応しているのかリアルタイムで共有できるだけでなく、セキュリティ対策機能も充実しており、誤送信防止チェックや添付ファイルURL化、送信キャンセルなど多岐にわたる機能が揃っています。

複数人でのメール管理や問い合わせ対応でお困りの方におすすめです。

標的型攻撃メール対策のまとめ

標的型攻撃メールの脅威は常に進化しており、セキュリティ対策は継続的な取り組みが必要です。

従業員の意識向上と、最新技術の導入をバランス良く進めましょう。

従業員教育は、セキュリティ対策の重要な柱の一つです。また、最新のセキュリティ技術を導入することも重要です。

どちらか一方だけでは、十分な効果を得ることができません。組織全体で、セキュリティ対策に取り組み、標的型攻撃メールの脅威から、組織と従業員を守りましょう。

FAQ

- Q:標的型攻撃メールと普通の迷惑メール(スパム)は何が違うのですか?

- A:迷惑メールは不特定多数に同じ内容を大量にばらまくのに対し、標的型攻撃メールは特定の組織や個人を狙い、業務内容や人間関係を調べたうえで一通一通カスタマイズして送られます。そのため、一見すると通常の業務メールと区別がつきにくいのが特徴です。

- Q:標的型攻撃メールを開封しただけでウイルスに感染しますか?

- A:テキスト形式のメールであれば、開封だけで感染する可能性はほぼありません。ただし、HTML形式のメールではスクリプトが実行されるリスクがゼロではないため注意が必要です。主な感染経路は添付ファイルの開封やメール本文中のリンクのクリックですが、不審なメールはプレビューも含めて開かないことが最も安全な対応です。

- Q:不審なメールを受け取ったら、まず何をすべきですか?

- A:添付ファイルの開封やリンクのクリックをせず、社内のセキュリティ担当者やIT部門に速やかに報告してください。組織のルールに従い、自己判断で削除せずまずは報告することが大切です。「誰に・どの手段で・いつまでに報告するか」というルールを事前に決めておきましょう。

- Q:添付ファイルを開いてしまった場合、どう対処すればよいですか?

- A:直ちにパソコンのLANケーブルを抜く、またはWi-Fiを切断してネットワークから切り離してください。そのうえで、社内のセキュリティ担当者に連絡し、指示を仰ぎましょう。自分で対処しようとしてパソコンを操作し続けると、被害が拡大する可能性があります。

- Q:中小企業でも標的型攻撃メールの被害に遭いますか?

- A:はい。近年は大企業だけでなく、取引先やサプライチェーンの一部として中小企業が狙われるケースが増えています。総務省も「最近では地方公共団体や中小企業もターゲットとなっている」と注意喚起しており、規模にかかわらず対策が必要です。

- Q:標的型攻撃メールの訓練はどのように実施すればよいですか?

- A:実際の攻撃メールに似せたダミーメールを従業員に送信し、開封やクリックの状況を確認する形で行います。訓練後は、引っかかった従業員を責めるのではなく、「なぜ本物だと思ったか」を振り返るフィードバックの場を設けることが大切です。実施にあたっては自社のメールセキュリティ環境との整合性を事前に確認しましょう。自社での実施が難しい場合は、訓練サービスを提供するセキュリティベンダーの利用も検討してください。

- Q:セキュリティソフトを入れていれば標的型攻撃メールは防げますか?

- A:セキュリティソフトは重要な防御策の一つですが、それだけで完全に防ぐことはできません。総務省も「標的型攻撃メールのウイルスは、対策ソフトでは検出されない新種のものが多い」と指摘しています。技術的な対策と、従業員への教育・注意喚起を組み合わせた「多層防御」が不可欠です。