GmailやYahoo!メールの送信者ガイドラインが厳格化され、DMARC(ディーマーク)の設定はメール配信を行うすべての企業にとって必須の対応となりました。しかし、いざDMARCを導入しようとすると「ポリシーのnone・quarantine・rejectは何が違うのか」「自社にはどのポリシーが最適なのか」「いきなりrejectにして大丈夫なのか」と迷うケースは少なくありません。

特に2024年2月以降、Googleは1日5,000通以上のメールを送信する大量送信者に対して、DMARCの設定を義務化しています。

本記事では、DMARCポリシーの基本的な仕組みから、3つのポリシー(none・quarantine・reject)の具体的な違い、DNSレコードの設定方法、そしてnoneからrejectまでの安全な移行手順までを、実務に即した視点で詳しく解説します。この記事を読めば、自社のメール配信環境を守りながら、段階的にDMARCポリシーを強化するための具体的なアクションが明確になります。

目次

DMARCポリシーとは?基本の仕組みをわかりやすく解説

DMARCポリシーとは、自社ドメインから送信されたメールがDMARC認証に失敗した場合、受信側のメールサーバーにどのように処理してほしいかを指示するルールのことです。このポリシーは、DNSのTXTレコードとして公開され、世界中の受信メールサーバーが参照する仕組みになっています。

DMARCの正式名称と役割

DMARCは「Domain-based Message Authentication, Reporting and Conformance」の略称で、日本語では「送信ドメイン認証」と呼ばれることもあります。メールのなりすましや改ざんを防ぐためのセキュリティ技術の一つであり、既存のSPF(Sender Policy Framework)とDKIM(DomainKeys Identified Mail)という2つの認証技術を基盤として機能します。

DMARCの最大の特徴は、認証に失敗したメールの処理方法を送信者側が指定できるという点です。SPFやDKIMだけでは、認証に失敗したメールの処理は受信者側の判断に委ねられていました。DMARCを導入することで、ドメイン所有者が「認証失敗時にはこのように処理してください」と受信サーバーに指示を出せるようになります。

SPF・DKIMとの関係性

DMARCはSPFとDKIMの認証結果を「束ねる司令塔」のような存在です。それぞれの役割を整理すると、以下のようになります。

- SPF:メールが正規のサーバーから送信されたものかどうかを、IPアドレスベースで確認する技術です。DNSに登録された送信許可サーバーのリストと、実際の送信サーバーを照合することで、不正な送信元を検知します。

- DKIM:メールに電子署名を付与し、送信後に内容が改ざんされていないことを検証する技術です。送信サーバーで秘密鍵を使って署名し、受信サーバーがDNS上の公開鍵で検証する仕組みになっています。

- DMARC:SPFまたはDKIMの認証結果に加えて「アライメント(ドメインの一致確認)」をチェックし、認証失敗時の処理方針をポリシーとして指定します。さらに、認証結果のレポートをドメイン所有者に送信する機能も備えています。

つまり、SPFとDKIMが「メールの正当性を検証する技術」であるのに対し、DMARCは「検証結果に基づいて処理を決定し、状況を可視化する技術」という位置づけです。DKIMの仕組みやSPFとの違いについては以下の記事をご覧ください。

DMARC認証の流れ

DMARC認証は以下の流れで処理されます。

まず、ドメイン所有者がDMARCポリシー情報(DMARCレコード)をDNSサーバーに登録します。次に、受信サーバーがメールを受信した際、送信元ドメインのDMARCレコードが存在するかを確認します。DMARCレコードが存在する場合、SPFおよびDKIMの認証とアライメントの検証を実施します。

ここで重要なのが「アライメント」という概念です。アライメントとは、メールのヘッダFrom(差出人として表示されるドメイン)と、SPFで認証されたReturn-Pathドメイン、またはDKIMの署名ドメイン(d=タグ)が一致しているかを確認する仕組みです。SPFやDKIMの認証が成功しても、アライメントが一致していなければDMARC認証は失敗となります。

DMARC認証に失敗した場合は、DMARCポリシーに従ってメールが処理され、受信サーバーからドメイン所有者にDMARCレポートが送信されます。

関連記事:DMARCアライメントとは?必要性や種類、仕組みを徹底解説

DMARCポリシーの3種類:none・quarantine・rejectの違い

DMARCポリシーには、認証失敗時の処理方法として3つの選択肢があります。それぞれの特徴を正確に理解しておくことが、適切なポリシー選択の第一歩です。

p=none(監視モード)の特徴と使いどころ

p=noneは、DMARC認証に失敗したメールに対して何もアクションを取らないポリシーです。「監視モード」とも呼ばれ、認証に失敗したメールであっても通常通り受信トレイに配信されます。

このポリシーの最大の目的は、DMARCレポートを収集して、自社ドメインからのメール送信状況を可視化することにあります。DMARCレコードにruaタグでレポート送信先を指定しておくと、受信側サーバーから集計レポート(Aggregate Report)がXML形式で届きます。

p=noneはDMARC導入の初期段階で設定することが推奨されます。まずは現状把握として、自社ドメインからどのようなメールが送信されているか、認証の成功・失敗状況はどうなっているかをレポートで確認するフェーズです。ただし、p=noneにはなりすましメールをブロックする効果がないという大きな弱点があります。あくまでレポート収集のための「準備段階」であり、長期間にわたってp=noneのまま放置することは、セキュリティ上のリスクを放置していることと同義です。

p=quarantine(隔離モード)の特徴と使いどころ

p=quarantineは、DMARC認証に失敗したメールを迷惑メールフォルダや隔離フォルダに振り分けるよう受信側サーバーに指示するポリシーです。

このポリシーでは、認証に失敗したメールが即座に削除されるわけではなく、受信者の迷惑メールフォルダに移動されます。そのため、万が一正規のメールが誤って認証失敗した場合でも、受信者が迷惑メールフォルダを確認すれば内容を確認できるというセーフティネットがあります。p=quarantineの設定が適している状況は以下の通りです。

- p=noneでのレポート分析が完了し、主要な送信元のSPF・DKIM設定が整った段階

- p=rejectに移行する前のテスト期間として

- 正規メールの認証失敗リスクを最小化した後の中間ステップとして

また、BIMI(Brand Indicators for Message Identification)を導入する場合は、p=quarantine以上のポリシーが必須条件となります。BIMIとは、受信者のメール一覧画面で送信者名の横に自社の公式ロゴマークを表示させる仕組みのことです。つまり、p=quarantineの設定はセキュリティ対策が適切に行われている一つの指標ともなります。

p=reject(拒否モード)の特徴と使いどころ

p=rejectは、DMARC認証に失敗したメールを受信側サーバーが完全に拒否し、受信者に一切配信しないポリシーです。これはDMARCの最も厳格なセキュリティレベルです。

認証に失敗したメールは受信トレイにも迷惑メールフォルダにも届かず、完全にブロックされます。なりすましメールが受信者に届くリスクをほぼゼロにできるため、フィッシング詐欺やビジネスメール詐欺(BEC)への最も効果的な対策となります。p=rejectの設定が適している状況は以下の通りです。

- SPF・DKIMの設定が完全に整い、すべての正規メール送信元がDMARC認証をパスしている状態

- p=quarantineで十分な期間を経て、誤判定がないことが確認できた場合

- ブランド保護やコンプライアンス要件で厳格なメール認証が求められる場合

最終的にはp=rejectを目指すのがベストですが、設定に不備がある状態でrejectを有効にすると、正規のメールまでブロックされてしまうリスクがあります。そのため、段階的な移行が不可欠です。

3つのポリシーの比較表

DMARCの3つのポリシー(none・quarantine・reject)の違いを一目で把握できるよう、比較表にまとめました。自社のフェーズに合わせて最適な設定を選択するための参考にしてください。

| 項目 | p=none(監視) | p=quarantine(隔離) | p=reject(拒否) |

|---|---|---|---|

| 認証失敗時の処理 | 何もしない(通常配信) | 迷惑メールフォルダへ移動 | 受信を完全に拒否 |

| なりすまし防御力 | なし | 中程度 | 最高 |

| 正規メールへの影響リスク | なし | 低〜中(迷惑メールに振り分けられる可能性) | 高(ブロックされる可能性) |

| DMARCレポート | 受信可能 | 受信可能 | 受信可能 |

| BIMI対応 | 不可 | 対応可能 | 対応可能 |

| 推奨フェーズ | 導入初期(監視期間) | 移行段階(テスト期間) | 最終目標(完全防御) |

表の通り、最終目標は最も防御力が高い「reject」ですが、最初から設定すると正規メールがブロックされるリスクがあります。「none」から開始し、段階的に引き上げていく運用を心がけましょう。

DMARCレコードの書き方とタグの意味

DMARCポリシーを設定するには、DNSにDMARCレコード(TXTレコード)を追加する必要があります。ここでは、DMARCレコードの具体的な書き方と、各タグの意味を解説します。

DMARCレコードの基本構文

DMARCレコードは、以下のような形式で記述します。

_dmarc.example.com IN TXT "v=DMARC1; p=none; rua=mailto:dmarc-report@example.com"

ホスト名は「_dmarc」で始まり、その後にドメイン名が続きます。DNSサービスによっては「_dmarc」のみを入力すれば自動的にドメインが補完される場合もあります。

各タグの意味と設定例

DMARCレコードで使用される主要なタグは以下の通りです。

- v(バージョン):必須タグ。常に「DMARC1」と記述します。レコードの先頭に配置する必要があります。

- p(ポリシー):必須タグ。認証失敗時の処理を指定します。「none」「quarantine」「reject」のいずれかを記述します。vタグの次に配置する必要があります。

- rua(集計レポート送信先):任意タグ。集計レポート(Aggregate Report)の送信先メールアドレスを指定します。「rua=mailto:アドレス」の形式で記述します。複数のアドレスを指定する場合はカンマで区切ります。

- ruf(フォレンジックレポート送信先):任意タグ。認証に失敗した個別のメールに関する詳細レポートの送信先を指定します。

- pct(適用率):任意タグ。ポリシーを適用するメールの割合を0〜100で指定します。段階的にポリシーを強化する際に有用です。例えば「pct=25」と設定すれば、認証失敗メールの25%にのみポリシーが適用されます。

- sp(サブドメインポリシー):任意タグ。サブドメインに対するポリシーを個別に指定します。指定しない場合は、pタグの値がサブドメインにも適用されます。

- adkim(DKIMアライメントモード):任意タグ。「s」(strict:厳格)または「r」(relaxed:緩和)を指定します。デフォルトは「r」です。

- aspf(SPFアライメントモード):任意タグ。「s」(strict:厳格)または「r」(relaxed:緩和)を指定します。デフォルトは「r」です。

実践的なDMARCレコードの設定例

導入初期(監視フェーズ)のレコード例

v=DMARC1; p=none; rua=mailto:dmarc-report@example.com

まずはp=noneで設定し、ruaタグでレポートの送信先を指定します。この段階ではメールの配信には一切影響を与えず、認証状況の可視化に集中します。

移行段階(隔離フェーズ)のレコード例

v=DMARC1; p=quarantine; pct=25; rua=mailto:dmarc-report@example.com

p=quarantineに変更し、pctタグで最初は25%の適用率からスタートします。問題がなければ50%、75%、100%と段階的に引き上げていきます。

最終段階(拒否フェーズ)のレコード例

v=DMARC1; p=reject; rua=mailto:dmarc-report@example.com; adkim=s; aspf=s

p=rejectに設定し、アライメントモードもstrictにすることで、最も厳格なセキュリティを実現します。

DMARCの具体的な設定手順は以下の記事で詳しく解説していますので併せてご確認ください。

DMARCポリシーをnoneからrejectへ安全に移行する5つのステップ

DMARCポリシーの移行は、慎重かつ段階的に進めることが重要です。いきなりrejectに設定すると、正規のメールまでブロックされてしまうリスクがあります。ここでは、安全にポリシーを強化するための5つのステップを解説します。

STEP 1:SPFとDKIMの事前設定を完了する

DMARCの導入に先立ち、まずはSPFとDKIMを正しく設定しましょう。DMARCはSPFとDKIMの認証結果を基盤として機能するため、これらが正しく設定されていなければDMARCも機能しません。

SPFについては、自社の正規メール送信サーバーのIPアドレスをすべてDNSのSPFレコードに登録します。外部のメール配信システムやCRM、MAツールなど、自社ドメインでメールを送信するすべてのサービスを洗い出すことが重要です。DKIMについては、メール送信サーバーで秘密鍵を使って署名を行い、DNSに公開鍵を登録します。メール配信サービスを利用している場合は、そのサービス提供元にDKIM設定の手順を確認しましょう。

SPFとDKIMの設定完了後、DMARCの設定まで48時間以上の間隔を空けることが推奨されています。これはDNSの伝播に時間がかかるためです。

STEP 2:p=noneで監視を開始しDMARCレポートを分析する

SPFとDKIMの設定が完了したら、DMARCレコードをp=noneで追加し、レポートの収集を開始します。

DMARCレポートは、受信側サーバーからXML形式で送信されるため、そのまま読み解くには専門知識が必要です。DMARCレポート解析ツール(dmarcian、Valimail、PowerDMARCなど)を活用して、視覚的にわかりやすい形で認証状況を把握しましょう。この段階で確認すべきポイントは以下の通りです。

- 自社ドメインからメールを送信しているすべての送信元(サーバー、サービス)を特定できているか

- 各送信元のSPF・DKIM認証が成功しているか

- アライメントが正しく一致しているか

- 不正な送信元(なりすまし)からの送信がないか

一般的に、p=noneでの監視期間は最低2〜4週間が推奨されます。大規模な組織であれば数か月かかることもあります。

STEP 3:認証失敗の原因を特定し修正する

DMARCレポートの分析で認証に失敗しているメールが見つかった場合、その原因を特定して修正します。

よくある認証失敗の原因は以下の通りです。

- SPFの設定漏れ:外部のメール配信サービスやSaaS製品からの送信がSPFレコードに含まれていないケースです。自社ドメインでメールを送信するすべてのサービスを洗い出し、SPFレコードに追加します。

- DKIMの未設定:特にサードパーティのメール配信サービスを利用している場合、DKIM署名が正しく設定されていないことがあります。サービス提供元にDKIM設定の手順を確認し、適切に設定しましょう。

- アライメントの不一致:SPFやDKIMの認証自体は成功しても、認証ドメインとヘッダFromのドメインが一致していなければDMARC認証は失敗します。特に外部サービスを経由してメールを送信している場合に起こりやすい問題です。

- メール転送による認証失敗:メーリングリストや自動転送を経由したメールは、SPFの認証が失敗することがあります。この場合、DKIMでの認証をパスさせることで対応できます。

STEP 4:p=quarantineへ段階的に移行する

認証失敗の原因をすべて修正し、DMARCレポートで正規メールの認証が安定して成功していることを確認できたら、ポリシーをp=quarantineに移行します。いきなり100%に適用するのではなく、pctタグを活用して段階的に適用率を引き上げるのが安全です。

v=DMARC1; p=quarantine; pct=10; rua=mailto:dmarc-report@example.com

まずは10%から開始し、1〜2週間ごとにレポートを確認しながら、25%→50%→75%→100%と段階的に引き上げます。各段階で正規メールへの影響がないことを確認してから次に進みましょう。

STEP 5:p=rejectへ最終移行する

p=quarantineでpct=100%の状態で十分な期間運用し、誤判定がないことが確認できたら、最終的にp=rejectへ移行します。

p=rejectへの移行時も、pctタグを活用して段階的に進めることが推奨されます。reject移行後もDMARCレポートの監視を継続し、新しい送信元の追加や設定変更があった場合には速やかに認証設定を更新することが重要です。

また、reject移行前には社内関係者への周知と合意を取ることも忘れないでください。特に、マーケティング部門やカスタマーサポート部門など、メール配信に関わるすべての部門に影響を説明しておく必要があります。

DMARCポリシー設定でよくある失敗パターンと対処法

DMARCの設定は一見シンプルですが、実務では思わぬ落とし穴に遭遇するケースが少なくありません。ここでは、よくある失敗パターンとその対処法を解説します。

p=noneのまま放置してしまう

最も多い失敗パターンが、p=noneで設定した後、そのまま何か月も放置してしまうケースです。p=noneの状態では、なりすましメールに対する防御効果は一切ありません。

DMARCは導入して終わりではなく、ポリシーを段階的に強化して初めて本来の効果を発揮します。p=noneはあくまでレポート収集のための準備段階であり、速やかにquarantineやrejectへの移行計画を立てましょう。

公開情報であるDMARCポリシーは、ドメイン所有者のセキュリティ意識を対外的に示すものでもあります。p=noneのままでは「セキュリティ対策が不十分な組織」という印象を与えかねません。

サブドメインポリシーの設定漏れ

DMARCのp=rejectを設定しても、サブドメインポリシー(sp=タグ)をnoneにしている場合、サブドメインを経由したなりすましを防ぐことができません。spタグを明示的に設定するか、指定しない場合はpタグの値がサブドメインにも適用されることを理解しておきましょう。

外部サービスの認証設定漏れ

自社サーバーからのメールはDMARC認証をパスしていても、外部のメール配信システムやCRM、MAツールなどからの送信が認証に失敗しているケースがよく見られます。

自社ドメインを使ってメールを送信するすべてのサービスを棚卸しし、それぞれのSPF・DKIM設定を確認・修正してからポリシーを強化することが重要です。

DMARCレポートを活用できていない

DMARCレポートはXML形式で届くため、そのまま読み解くことが難しく、結果としてレポートを確認しないまま放置してしまうケースがあります。DMARCレポート解析ツールを導入して、認証状況を定期的にモニタリングする運用体制を構築しましょう。

DMARCポリシーの強化で得られるメリット

DMARCポリシーを適切に強化することで、セキュリティ面だけでなく、ビジネス面でも大きなメリットが得られます。

なりすまし・フィッシング詐欺の防止

p=quarantineまたはp=rejectに設定することで、自社ドメインを悪用したなりすましメールを受信者に届く前にブロックできます。これにより、顧客や取引先がフィッシング詐欺の被害に遭うリスクを大幅に低減できます。

また、p=rejectまたはp=quarantineに移行したドメインでは、なりすましが成功しないことから、そのドメイン自体が攻撃に使われる可能性が低くなるというメリットもあります。

メール到達率の向上

DMARCポリシーを適切に設定し、SPF・DKIMの認証も正しく構成されていれば、受信側のメールサーバーからの信頼度が向上します。その結果、正規のメールが迷惑メールフォルダに振り分けられるリスクが下がり、メール到達率の改善につながります。

BIMIによるブランド認知の向上

DMARCポリシーをquarantine以上に設定することで、BIMI(Brand Indicators for Message Identification)に対応できるようになります。BIMIを導入すると、受信者のメール一覧画面で送信者名の横に自社の公式ロゴマークが表示されます。BIMIがもたらす効果は以下の通りです。

- 視認性の向上:受信トレイにブランドロゴが表示されることで、メールの開封率が改善される

- 信頼の証明:なりすまし対策を徹底している「安全なドメイン」であることの証明になる

- ブランド露出:メールを開封する前からユーザーの目にブランドロゴが触れるため、継続的なブランド露出につながる

セキュリティ強化がマーケティング効果に直結する点は、経営層への説明材料としても有効です。

BIMIについての詳細は、BIMのメリットから導入までのステップ、失敗しないためのDMARC移行ロードマップ、BIMI設定チェックリストまでをまとめたBIMI完全ガイドを無料でご用意しましたのでご活用ください。また、BIMIについてのお問い合わせやご相談も可能ですのでお気軽にお問い合わせください。

コンプライアンス対応

金融業界をはじめとする各業界で、DMARCポリシーの強化が規制やガイドラインとして求められるケースが増えています。日本証券業協会のガイドラインでは、DMARCポリシーを「reject」にすることが対応必要事項として定義されています。また、総務省からもフィッシングメール対策の強化に関する要請が出されており、DMARCポリシーの設定(隔離・拒否)が求められています。

DMARCポリシーの設定にはメール配信システムの活用がおすすめ

DMARCポリシーの設定と運用を確実に行うためには、SPF・DKIM・DMARCに対応したメール配信システムの活用が効果的です。信頼性の高い配信基盤を利用することで、認証設定の手間を軽減し、高い到達率を実現できます。

メール配信システムを使うメリット

DMARCポリシーの強化を進めるうえで、メール配信システムを活用することには大きな利点があります。

- SPF・DKIM・DMARCの認証に対応した配信基盤が整っているため、設定ミスによる認証失敗のリスクを低減できる

- 高いIPレピュテーションが維持されており、メールの到達率が安定する

- 大量配信時にもGmailやYahoo!メールのガイドラインに準拠した配信が可能になる

DMARCポリシーをquarantineやrejectに強化する際には、自社の送信基盤がこれらの認証を確実にパスする状態であることが前提となります。メール配信システムを活用することで、この前提条件を効率的に整えることができます。

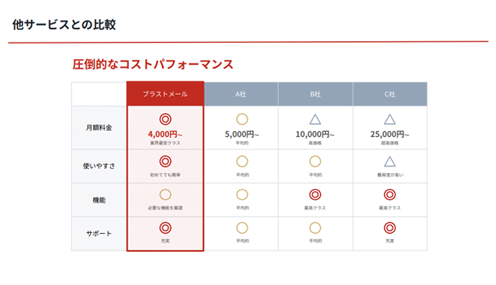

おすすめのメール配信システム「ブラストメール」

ブラストメール(blastmail)は、15年連続で導入社数シェアNo.1を獲得している日本最大級のメール配信システムです。27,000社以上の導入実績に裏打ちされた高い到達率と、専門知識がなくても直感的に操作できるシンプルな管理画面が最大の特徴です。

- 迷惑メール判定対策(SPF/DKIM):SPF・DKIMに対応しており、DMARCポリシーの強化に必要な認証基盤が整っている

- Gmailガイドライン対応:GmailやYahoo!メールなど主要プロバイダの最新ガイドラインに対応した配信基盤を提供

- 効果測定:開封率・クリック率・エラーカウントを確認でき、認証状況の把握にも役立つ

- 業界最安クラスの料金:月額4,000円〜で大規模配信も低コストで実現(配信通数無制限)

DMARCポリシーの強化と併せて、メール配信の到達率と効果を最大化したい企業に最適な選択肢です。まずは無料トライアルで試してみてください。

公式サイト:シェア1位のメール配信システム「ブラストメール」

おすすめのメール配信システム「blastengine」

ブラストエンジン(blastengine)は、お客様のシステムとSMTPリレーやAPIで連携することで、一斉配信やトランザクションメールを簡単に行えるメール配信サービスです。運用・メンテナンスはブラストエンジン側で行うため、常に高いIPレピュテーションを維持し、エンジニアを面倒なメールサーバー管理業務から解放します。

- SPF/DKIM/DMARC対応:最新のメール認証技術に標準対応し、なりすまし・迷惑メール判定を回避

- 99%以上の高いメール到達率:国内キャリア・ISPへの個別送信ロジックで確実にメールを届ける

- API連携・SMTPリレー:既存システムへの組み込みが容易で、最短当日から利用開始可能

- バウンスメール自動対応:エラーメール管理を自動化し、エンジニアの運用負荷を大幅に削減

- 業界最安クラスの料金:初期費用無料、月額3,000円〜で大量配信も低コストで実現

DMARCポリシーの強化に合わせて、確実なメール配信環境を構築したいエンジニアやシステム担当者に最適なサービスです。メールアドレス入力のみで無料トライアルが可能ですので、まずは気軽にお試しください。

ブラストエンジン公式サイト:https://blastengine.jp/

まとめ

DMARCポリシーは、メールのなりすまし対策において最も重要な設定項目の一つです。p=none(監視)、p=quarantine(隔離)、p=reject(拒否)の3段階があり、最終的にはp=rejectを目指すことが推奨されます。

ただし、いきなりrejectに設定するのではなく、以下のステップで段階的に移行することが重要です。

まず、SPFとDKIMを正しく設定し、p=noneでDMARCレポートの収集を開始します。レポートを分析して認証失敗の原因を特定・修正したら、pctタグを活用しながらp=quarantineへ移行します。十分な監視期間を経て問題がないことを確認したら、最終的にp=rejectへ移行します。

今すぐ取り組むべき具体的なアクションは以下の3つです。

- 自社ドメインのDMARCレコードが設定されているか確認する(未設定の場合はp=noneで即座に設定する)

- DMARCレポートを解析し、認証失敗の送信元を特定して修正する

- ポリシー移行のスケジュールを策定し、段階的にquarantine→rejectへ強化する

DMARCポリシーの強化は、単なるセキュリティ対策にとどまらず、メール到達率の向上やBIMIによるブランド価値の向上にもつながります。対策を先延ばしにせず、今日から取り組みを始めましょう。

FAQ

- DMARCポリシーのnone・quarantine・rejectの違いは何ですか?

- A:noneは認証に失敗しても通常通りメールを配信する監視モードです。quarantineは認証に失敗したメールを迷惑メールフォルダに振り分けます。rejectは認証に失敗したメールを完全に受信拒否します。導入時はnoneから始め、段階的にrejectまで強化していくことが推奨されます。

- DMARCポリシーをいきなりrejectに設定しても大丈夫ですか?

- A:いきなりrejectに設定するのはリスクがあります。SPFやDKIMの設定漏れがあると、正規のメールまでブロックされてしまう可能性があるためです。まずはp=noneでDMARCレポートを収集・分析し、すべての正規送信元の認証が成功していることを確認してから、quarantine→rejectの順で段階的に移行してください。

- DMARCポリシーのpctタグとは何ですか?

- A:pctタグは、DMARCポリシーを適用するメールの割合を0〜100%で指定するオプションです。例えば「pct=25」と設定すると、認証に失敗したメールの25%にのみポリシーが適用されます。ポリシーをquarantineやrejectに移行する際、まずは少ない割合から始めて段階的に引き上げることで、正規メールへの影響を最小限に抑えられます。

- DMARCポリシーを強化するとBIMIを使えるようになりますか?

- A:はい。BIMI(Brand Indicators for Message Identification)を導入するには、DMARCポリシーがp=quarantineまたはp=rejectに設定されていることが前提条件です。BIMIを有効にすると、受信者のメール一覧画面に自社の公式ロゴマークが表示されるようになり、開封率の向上やブランド認知度の向上が期待できます。

- DMARCの設定が正しく行われているか確認する方法はありますか?

- A:DMARCを設定したドメインからGmailなどDMARC対応プロバイダ宛にメールを送信し、受信メールのヘッダー情報を確認する方法があります。「Authentication-Results」ヘッダー内のdmarc=の値が「pass」になっていれば正常に認証されています。また、無料のDMARCチェックツール(MXToolbox、dmarcianなど)を使ってDNSレコードの設定を検証することもできます。