「メールが迷惑メールフォルダに入ってしまう」「配信エラーがどのアドレスで発生しているか把握できない」こうした問題を抱えるメール配信担当者は少なくありません。その原因の多くが、エンベロープFromの仕組みを正しく理解していないことにあります。

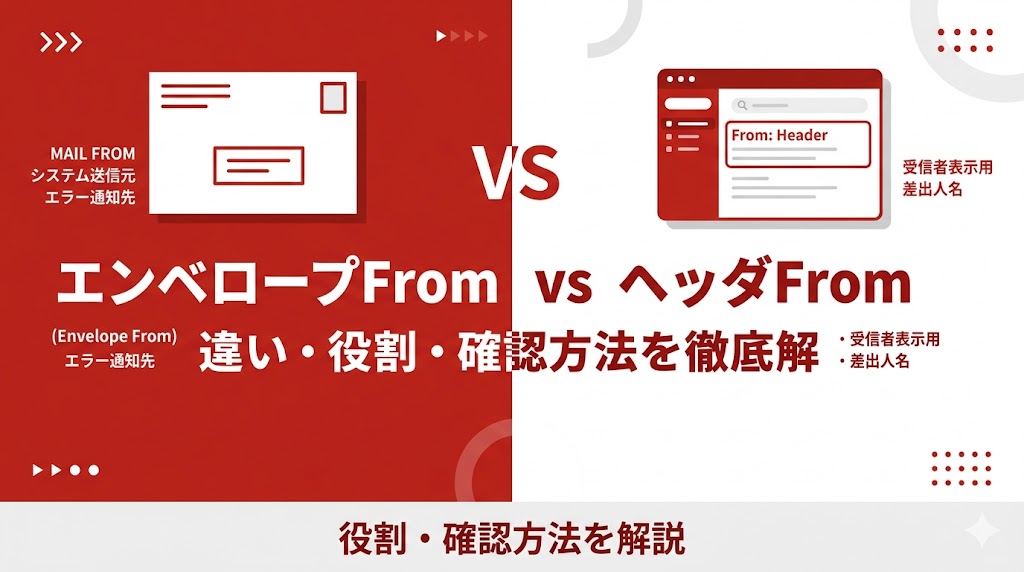

メールには「差出人」を示すアドレスが2種類存在します。受信者のメーラーに表示されるヘッダFromと、メールサーバー間のSMTP通信で使われるエンベロープFromです。この2つは役割がまったく異なり、混同したまま運用を続けると、バウンスメールが適切に処理されなかったり、SPF認証に失敗して到達率が下がるリスクがあります。さらに近年、GmailやYahoo!メールなどの受信側のセキュリティチェックが年々厳格化しており、エンベロープFromに関連するSPF・DKIM・DMARCの設定が不十分なメールは、迷惑メールとして自動振り分けされるケースが増えています。メール配信の品質を守るために、エンベロープFromの理解は今や必須の知識です。

本記事では、エンベロープFromの基本的な仕組みからヘッダFromとの違い、SPF認証との関係、各メーラーでの確認方法、よくある設定ミスとその対処法、そしてGmailガイドライン対応まで、メール配信担当者が知っておくべき知識を体系的に解説します。

目次

エンベロープFromとは?基本的な仕組みを理解する

メールの仕組みを正しく理解するうえで、まず押さえておきたいのがエンベロープFromの概念です。一見難しそうに聞こえますが、郵便の「封筒と便箋」に例えると直感的に理解できます。

「封筒の差出人」に相当するアドレス

エンベロープFrom(Envelope From)とは、メールを送受信するサーバー間のSMTP通信において使用される送信元アドレスのことです。

メールを手紙に例えると非常にわかりやすくなります。

- エンベロープFrom = 封筒の表に書く差出人(郵便局が配送に使う情報)

- ヘッダFrom = 封筒の中の便箋に書く差出人(受取人が目にする情報)

郵便では、配達員は封筒の外側に書かれた宛先と差出人の情報をもとに配達します。便箋の内容は配達には関係ありません。電子メールも同様に、MTA(メール転送エージェント)はエンベロープの情報をもとにメールを配送します。

エンベロープFromはSMTPプロトコルの「MAIL FROM:」コマンドで送信されるアドレスです。このアドレスはメールが正常に届いた場合には参照されることなく消えますが、配送エラーが発生した際のバウンスメール(エラーメール)の返送先として機能します。

ヘッダFromとの違いを整理する

エンベロープFromとヘッダFromの違いをまとめると、以下のとおりです。

| 項目 | エンベロープFrom | ヘッダFrom |

|---|---|---|

| 役割 | サーバー間の配送処理に使用 | 受信者のメーラーに差出人として表示 |

| 表示 | 通常、受信者には見えない | メーラーの「差出人」欄に表示される |

| 参照箇所 | メールヘッダのReturn-Path | メールヘッダのFrom |

| 設定の自由度 | 送信元サーバーが設定(自由には変更できない) | 送信者が自由に設定可能 |

| エラーメール | バウンスメールの返送先になる | ならない |

| SPF認証 | 認証の対象になる | 直接の対象にはならない |

ヘッダFromは送信者が自由に設定できるため、受信者には任意のアドレスを差出人として見せることができます。一方で、エンベロープFromはSMTP通信で使用される本来の送信元情報であり、サーバー間の信頼性確認に使われます。

この仕様の違いが、後述するなりすましメールのリスクやSPF認証との関係に直結しています。

エンベロープFromがメール配信で重要な理由

エンベロープFromは単なる技術用語ではなく、メール配信の品質を左右する重要な設定です。バウンスメールの処理からSPF認証まで、実務に直結する役割を担っています。

バウンスメール(エラーメール)の管理

メール配信を行う際、宛先不明や受信ボックスの容量超過などの理由でメールが届かないケースがあります。このとき、送信先サーバーはエンベロープFromに記載されたアドレスにエラー通知(バウンスメール)を返送します。

企業が自社のメールアドレスをそのままエンベロープFromに設定すると、大量配信のたびにエラーメールが担当者の受信箱に届くことになります。通常のビジネスメールと混在するため、管理が非常に煩雑になります。そこで多くのメール配信システムでは、エンベロープFromにシステム専用のアドレスを設定し、バウンスメールを自動収集・分析する仕組みを備えています。これにより、どの配信でどのアドレスにエラーが発生したかを自動的に把握できます。

SPF認証の検証対象になる

SPF(Sender Policy Framework)は、メールのなりすましを防ぐための送信ドメイン認証技術です。このSPF認証では、エンベロープFromのドメインが認証の対象になります。SPF認証の仕組みはシンプルです。

- 受信メールサーバーが、接続してきた送信元サーバーのIPアドレスを取得する

- エンベロープFromのドメインのDNSに登録されたSPFレコード(許可IPリスト)を確認する

- 送信元IPとSPFレコードのIPが一致すれば「SPF認証Pass」、不一致なら「なりすましの可能性あり」と判断される

つまり、エンベロープFromのドメインに対して適切なSPFレコードが設定されていないと、正規のメール配信であっても迷惑メールとして判定されるリスクがあります。

特にメール配信サービスを利用する場合は注意が必要です。自社のメールサーバーとは異なるIPアドレスから送信されるため、SPFレコードに配信サービスのIPアドレスを追加するか、エンベロープFromを自社ドメインに設定する対応が求められます。

エンベロープFromとヘッダFromが異なるケース

エンベロープFromとヘッダFromが別々のアドレスになるのは、特殊な状況ではありません。外部の配信サービスを利用する企業では、むしろ日常的に発生している構成です。

メール配信サービスを利用した代理送信

実務でよく見られるのが、外部のメール配信サービスを使って自社名義でメールを送るケースです。

この場合、実際の送信はメール配信サービスのサーバーから行われます。そのため、エンベロープFromには配信サービスのドメインが設定されますが、ヘッダFromには自社のアドレスを設定することで、受信者には自社からのメールとして表示されます。受信者のメーラーには「○○株式会社 <info@example.com>」と表示されますが、実際の配送はメール配信サービスのサーバーを経由しているわけです。

このような代理送信では、エンベロープFromのドメインに対してSPFレコードを適切に設定しておくことで、なりすまし判定を回避できます。

メール転送時の書き換え

メールが別のアドレスに転送される場合も、エンベロープFromが書き換わります。

転送を行うサーバーは、エンベロープFromを転送元アドレスに変更して再送信します。このとき、ヘッダFromには元の送信者のアドレスが残ったまま転送されるため、受信者には元の差出人が表示され続けます。

エンベロープFromとなりすましメールのリスク

エンベロープFromの仕組みは、セキュリティ上の弱点にもなり得ます。なりすましメールがどのように成立するのかを理解することが、適切な対策の第一歩です。

ヘッダFromは自由に設定できる

前述のとおり、ヘッダFromは送信者が自由に設定できます。これはメール配信の利便性を高める一方で、なりすましメールのリスクを生む原因でもあります。

悪意ある第三者が、実在する企業や金融機関のアドレスをヘッダFromに設定して送信することで、受信者には本物の送信者から届いたように見せかけることができます。実際に、フィッシング詐欺やビジネスメール詐欺(BEC)の多くがこの仕組みを悪用しています。

受信者が普段目にするのはヘッダFromのアドレスだけであり、エンベロープFromをわざわざ確認することはほとんどありません。そのため、なりすましメールに気づかないケースが多いのです。

SPF・DKIM・DMARCの三層防御

なりすまし対策として、現在は3つの送信ドメイン認証技術の組み合わせが推奨されています。

- SPF(Sender Policy Framework): エンベロープFromのドメインで認証を行います。送信元IPアドレスがDNSのSPFレコードに登録されているIPと一致するかを確認する仕組みです。

- DKIM(DomainKeys Identified Mail): メールに電子署名を付与し、送信元ドメインの正当性とメール内容の改ざんがないかを検証します。SPFはIPアドレスによる認証であるのに対し、DKIMは署名による認証です。

- DMARC(Domain-based Message Authentication, Reporting, and Conformance): SPFとDKIMの認証結果に加えて、エンベロープFromのドメインとヘッダFromのドメインが一致しているか(アライメント)を確認します。SPFやDKIMをすり抜けたなりすましもDMARCで検知できるため、三層防御の要となります。

特にキャリアメールやGmailなどの受信環境では、これらの認証が整っていないと迷惑メールへの振り分けや受信拒否が発生しやすくなります。メール到達率を高めるためにも、SPF・DKIM・DMARCの設定は必須と言えます。

エンベロープFromの確認方法

エンベロープFromは通常の画面には表示されませんが、メールのヘッダー情報を参照すれば誰でも確認できます。主要なメーラーごとの手順を紹介します。エンベロープFromは通常のメール表示画面では確認できません。メールの「ヘッダー情報」や「原文表示」から、Return-Pathヘッダーとして確認できます。

Gmailでの確認手順

- 確認したいメールを開く

- 右上の「︙(その他)」をクリック

- 「メッセージのソースを表示」を選択

- 表示されたヘッダー内の「Return-Path:」を確認する

Return-Path: <bounce@mailsystem.example.com> のように表示されているアドレスがエンベロープFromです。

Outlookでの確認手順

- 確認したいメールをダブルクリックして開く

- 「ファイル」タブをクリック

- 「プロパティ」を選択

- 「インターネットヘッダー」に表示された内容から「Return-Path:」を探す

Thunderbirdでの確認手順

- 確認したいメールを右クリック

- 「メッセージのソースを表示」を選択

- 表示された内容から「Return-Path:」を探す

配信エラーの原因調査や、受信したメールが本当に正規の送信元から届いているかを確認する際に、エンベロープFromの確認は重要な手がかりになります。

エンベロープFromとReturn-Pathの関係

エンベロープFromとReturn-Pathは混同されやすい概念ですが、指している情報は同じでも、参照するタイミングが異なります。両者の違いを整理しておきましょう。エンベロープFromとReturn-Pathは、しばしば同義として扱われますが、厳密には異なります。

エンベロープFromは、SMTPの「MAIL FROM:」コマンドで送信されるアドレスです。メールが配送される際に使われる情報であり、配送が完了するとエンベロープ情報自体は消えます。

一方、Return-Pathは、メールが受信サーバーに届いた後にメールヘッダに記録される情報です。受信サーバーがエンベロープFromの値をReturn-Pathヘッダとして保存するため、受信後にReturn-Pathを参照することでエンベロープFromを確認できます。

つまり、メールを受信した後にエンベロープFromを確認するには、Return-Pathヘッダを参照するのが正しい方法です。

エンベロープFromに関するよくある設定ミスと対処法

エンベロープFromの設定は一見シンプルに見えますが、実運用では見落としがちなミスが発生しやすい箇所でもあります。代表的なパターンと対処法を確認しておきましょう。

自社のビジネスアドレスをそのままエンベロープFromに設定してしまう

最も多いミスが、自社の問い合わせ用メールアドレス(例:info@example.com)をエンベロープFromにそのまま設定するケースです。

この状態で大量配信を行うと、宛先不明や受信拒否などで発生したバウンスメールがすべて info@example.com に返送されます。数千件・数万件の配信では、エラーメールだけで受信箱があふれ返り、通常の問い合わせメールが埋もれてしまいます。

- メール配信専用のエラー受信アドレス(例:bounce@example.com)を用意し、エンベロープFromにはそのアドレスを設定します。多くのメール配信システムでは、この設定をシステム側で自動管理しています。

SPFレコードに配信サービスのIPアドレスを追加していない

外部のメール配信サービスを使い始めたものの、自社ドメインのSPFレコードを更新していないケースです。

エンベロープFromに自社ドメインのアドレスを設定しながら、SPFレコードが古いままだと、受信側サーバーは「SPFレコードに記載のないIPアドレスからのメール」として判断し、なりすましの可能性ありとして迷惑メール扱いにします。

- 利用するメール配信サービスが指定するIPアドレスまたはドメインを、自社ドメインのDNSにSPFレコードとして追加します。設定後は、MXToolboxなどのオンラインツールでSPFレコードが正しく機能しているか確認しましょう。

エンベロープFromのドメインとヘッダFromのドメインを大きく乖離させている

エンベロープFromに bounce@mailservice.net、ヘッダFromに info@mycompany.co.jp のように、ドメインが大きく異なる設定にしているケースです。

この状態ではDMARCのアライメントチェックで不一致と判断される可能性があります。特に受信側がDMARCポリシーで reject や quarantine を設定している場合、メールが届かなくなるリスクがあります。

- 可能であれば、エンベロープFromのドメインをヘッダFromのドメインと同じか、同一の組織が管理するサブドメイン(例:bounce.mycompany.co.jp)に統一します。

Gmailガイドライン対応とエンベロープFromの関係

2024年2月のGmailガイドライン改定により、エンベロープFromの適切な管理はすべての大量送信者にとって必須要件となりました。対応が不十分なままでは、到達率に直接影響します。2024年2月以降、Googleは大量メール送信者(1日あたり5,000件以上送信する場合)に対してSPF・DKIM・DMARCの設定を義務化しました。これはエンベロープFromの管理と直接関係する重要な変更です。

Gmailが求める送信者要件とエンベロープFrom

Googleが定めたガイドラインでは、以下の設定が必須とされています。

- SPF認証:エンベロープFromのドメインに対してSPFレコードを設定し、送信元IPを認証すること

- DKIM認証:メールに電子署名を付与し、送信元ドメインの正当性を証明すること

- DMARC認証:SPFまたはDKIMのアライメント(エンベロープFromとヘッダFromのドメイン一致確認)を通過すること

特に重要なのがSPFとDMARCの組み合わせです。SPF認証はエンベロープFromのドメインに対して行われるため、エンベロープFromのドメインが正しく設定されていなければ、SPFを通過してもDMARCのアライメントで失敗するケースがあります。

Gmailでのスパム率と到達率への影響

GoogleはPostmaster Toolsを通じて、送信ドメインのスパム率・認証状況・配信エラー率を可視化しています。エンベロープFromのドメインで認証をPass(合格)しているドメインは、Gmailの受信サーバーからの信頼性(レピュテーション)が向上し、受信トレイへの到達率が高まります。

逆に、SPF認証の失敗が続くドメインはレピュテーションが低下し、将来的にはほぼすべてのメールが迷惑メールフォルダへ振り分けられるリスクがあります。定期的にPostmaster Toolsで認証状況を確認し、エンベロープFromの設定が正しく機能しているかを監視することが重要です。

エンベロープToとの違いも理解しておく

エンベロープFromとセットで登場するエンベロープToも、正確に理解しておきたい概念です。2つの違いを把握することで、メール配信全体の仕組みがより明確になります。エンベロープFromと対になる概念として、エンベロープToも理解しておくと、メール配信の全体像がより明確になります。

エンベロープToとは

エンベロープToは、SMTPの「RCPT TO:」コマンドで指定される実際の配送先アドレスです。郵便の封筒に書く「宛先」に相当します。受信メールサーバーはエンベロープToのアドレス宛にメールを配送し、このアドレスが存在しない場合や受信拒否の設定がある場合に、エンベロープFromへのバウンスメールが返送されます。

| 比較項目 | エンベロープFrom | エンベロープTo |

|---|---|---|

| SMTPコマンド | MAIL FROM: | RCPT TO: |

| 役割 | 差出人(エラー返送先) | 実際の配送先 |

| ヘッダ対応 | Return-Path | Delivered-To |

| 受信者への表示 | 通常非表示 | 通常非表示 |

エンベロープToとヘッダToの違い

ヘッダTo(メーラーに表示される「宛先」)とエンベロープToは別の情報です。

たとえば、メルマガをリストに一斉配信する場合、各受信者のアドレスがエンベロープToに設定されます。しかしヘッダToには「undisclosed-recipients:」と記載するなど、個別のアドレスを非表示にするケースがほとんどです。これにより、受信者に他の受信者のアドレスが見えないよう保護しています。Bccで送信する場合も同様の仕組みで動作しており、エンベロープとヘッダの分離がプライバシー保護の基盤になっています。

エンベロープFromを正しく管理するならメール配信システムを活用する

エンベロープFromの設定やバウンスメールの管理を手動で行うのは、大量配信になるほど現実的ではありません。メール配信システムを活用すれば、これらをまとめて自動化できます。

メールのエンベロープ管理やバウンスメール処理を手動で行うのは、特に大量配信を行う企業にとって現実的ではありません。エンベロープFromの適切な設定、バウンスメールの自動収集と分析、SPF認証の管理まで、包括的に対応できるメール配信システムの活用が効果的です。

メール配信システムを使うメリット

メール配信システムを導入することで、エンベロープ管理にとどまらず、次のようなメリットが得られます。

- バウンスメールの自動処理:エラーメールを自動で収集・分類し、配信リストを常に最新の状態に保てる

- SPF/DKIM設定のサポート:送信ドメイン認証の設定をシステム側でサポートし、到達率を向上させる

- 効果測定の一元管理:開封率・クリック率・エラーカウントをダッシュボードで確認でき、PDCAが回しやすくなる

適切なエンベロープ管理と送信ドメイン認証により、メールの到達率を大きく改善できます。

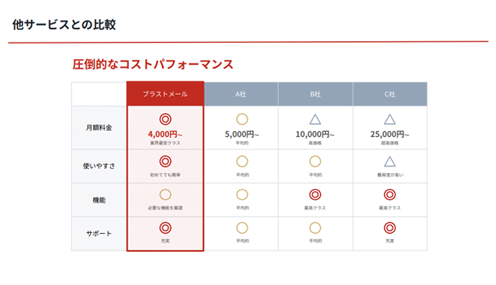

おすすめのメール配信システム「blastengine」

blastengine(ブラストエンジン)は、お客様のシステムとSMTPリレーやAPIで連携することで、一斉配信やトランザクションメールを高速かつ確実に配信できるメール配信サービスです。エンベロープFromの管理やバウンスメールの自動対応、SPF/DKIM/DMARC対応など、技術的な設定をブラストエンジン側で包括的にサポートしています。

- SPF/DKIM/DMARC対応:送信ドメイン認証技術に標準対応し、エンベロープFromの適切な管理によるなりすまし対策を実現

- バウンスメール自動対応:エラーメール管理を自動化し、エンジニアの運用負荷を大幅に削減

- API連携・SMTPリレー:既存システムへの組み込みが容易で、最短当日から利用開始可能

- 99%以上の高いメール到達率:国内キャリア・ISPへの個別送信ロジックで確実に届ける

エンジニアを面倒なメールサーバー管理業務から解放し、常に高いIPレピュテーションを維持することで到達率を最大化します。初期費用無料、月額3,000円〜で利用できます。

ブラストエンジン公式サイト:https://blastengine.jp/

まとめ

エンベロープFromとは、SMTP通信においてメールの配送に使われる差出人アドレスです。受信者に表示されるヘッダFromとは異なり、サーバー間の通信で使われるシステム上の情報です。この記事で解説した主なポイントを整理します。

- エンベロープFromは「封筒の差出人」に相当し、バウンスメールの返送先として機能する

- ヘッダFromは「便箋の差出人」に相当し、メーラーに表示される情報で自由に設定できる

- SPF認証はエンベロープFromのドメインを対象に行われる

- エンベロープFromとReturn-Pathは実質的に同じ情報を指す

- なりすまし対策にはSPF・DKIM・DMARCの三層防御が有効

- 各メーラーでReturn-Pathヘッダを確認することでエンベロープFromを確認できる

メール配信において到達率を維持・向上させるためには、エンベロープFromの仕組みを正しく理解し、適切な送信ドメイン認証の設定を行うことが不可欠です。メール配信システムを活用することで、これらの技術的な設定を効率よく管理できます。

FAQ

- エンベロープFromとReturn-Pathの違いは何ですか?

- A:エンベロープFromはSMTP通信の「MAIL FROM:」コマンドで使用される送信元アドレスで、メール配送時に使われる情報です。Return-Pathは、受信サーバーがエンベロープFromの値をメールヘッダに記録したものです。メールを受信した後にエンベロープFromを確認したい場合は、メールのヘッダー情報からReturn-Pathを参照します。実質的に同じ情報を指しますが、参照するタイミングが異なります。

- エンベロープFromはどこで確認できますか?

- A:エンベロープFromは通常のメール画面には表示されず、メールのヘッダー情報を確認する必要があります。Gmailでは「メッセージのソースを表示」、Outlookでは「プロパティ」からヘッダーを開き、「Return-Path:」の行に記載されているアドレスがエンベロープFromです。

- SPF認証はエンベロープFromとヘッダFromのどちらで行われますか?

- A:SPF認証はエンベロープFrom(Return-Path)のドメインを対象に行われます。受信メールサーバーがエンベロープFromのドメインのSPFレコードを参照し、実際の送信元IPアドレスと照合することで認証を行います。ヘッダFromは直接のSPF認証の対象にはなりませんが、DMARCではエンベロープFromとヘッダFromのドメインが一致するか(アライメント)を確認します。

- メール配信サービスを使うとエンベロープFromはどうなりますか?

- A:外部のメール配信サービスを利用する場合、エンベロープFromには配信サービスのドメインが設定されることが一般的です。一方、受信者に表示されるヘッダFromには自社のアドレスを設定できます。この場合、なりすましと判定されないよう、エンベロープFromのドメインに対してSPFレコードを適切に設定するか、独自ドメイン認証の設定を行う必要があります。

- エンベロープFromとヘッダFromが異なると迷惑メールになりますか?

- A:エンベロープFromとヘッダFromのドメインが異なること自体は、必ずしも迷惑メール判定につながるわけではありません。ただし、SPF認証の設定が不十分な場合や、DMARCでアライメントチェックが行われた際に不一致と判断されると、迷惑メールへ振り分けられるリスクが高まります。適切なSPF・DKIM・DMARCの設定を行うことで、到達率を維持できます。