メール送信におけるセキュリティ対策は現代のインターネット利用において避けては通れない重要な課題です。特にスパムメールやなりすましといった不正行為が増加している中、適切な認証方式を導入することは、企業や個人の信頼性を保つうえで欠かせません。

その中でも注目されるのがSMTP-AUTHです。このプロトコルはメールを送信する際に送信者の認証を行い、不正アクセスやスパムの送信を防ぐ役割を果たします。SMTPというメール送信プロトコルに追加された認証機能であり、特に近年のセキュリティニーズに応えるために広く採用されています。

本記事ではSMTP-AUTHの基本的な仕組みから導入のメリット、設定方法までを徹底解説します。

目次

SMTP-AUTHとは

SMTP-AUTHとはメール送信時のセキュリティを向上させるために使用される認証方式です。この方式によりSMTPサーバーが送信者を認証することで、不正アクセスやスパムメールの送信を防ぐことが可能になります。メールのやり取りにはSMTPサーバーをはじめとしたDNSサーバーやPOPサーバー/IMAPサーバーなどが連携し、プロトコルとしてSMTPが使用されています。

従来のSMTPプロトコルにはユーザー認証機能がなく、悪意のあるユーザーが大量のスパムメールを送信するリスクがありました。この問題を解決するために、SMTP-AUTHが開発されました。この認証方式ではアカウント情報とパスワードを知っているユーザーしかメールを送信できなくなるため、不正利用を防止する効果があります。

SMTP-AUTHが生まれた背景

SMTP-AUTHは増加するスパム行為や不正利用の問題に対処するため、SMTPのセキュリティを向上させる目的で開発されました。メール利用者の増加とともにスパムメールが深刻な社会問題となり、より安全な認証方式の必要性が高まったのです。

SMTP-AUTHが生まれる前に試みられた手法として「POP before SMTP」があります。これは、受信メールサーバーにアカウント認証を行わせる仕組みでした。しかし、この方式には以下のような課題がありました。

・メール送信前に受信操作が必須で手間がかかる

・同一IPアドレスでのメール送信環境では、不正利用防止の観点から不完全

これらの課題から、SMTPに認証機能を組み込むべきだという議論が起こり、SMTP-AUTHという方式が誕生しました。

SMTP-AUTHの仕組みとは?

SMTP-AUTHはSMTPサーバーが送信者を認証するための仕組みで、認証情報としてユーザー名とパスワードを使用します。これにより、メール送信者が正規のユーザーであることを確認できます。この認証プロセスは次のように進行します。

- メールクライアントがSMTPサーバーに接続

- 認証情報(ユーザー名とパスワード)を送信

- SMTPサーバーが認証情報を確認し、正しい場合のみメール送信を許可

認証プロセスが成功すると、認証済みの送信者としてメールを送信できます。

SMTP-AUTHで使用される認証方式

SMTP-AUTHでは、以下のような認証方式が利用されます。

- PLAIN認証 最もシンプルな認証方式で、ユーザー名とパスワードをそのまま送信します。しかし、通信が暗号化されていない場合、盗聴のリスクがあります。

- CRAM-MD5認証 PLAIN認証よりも安全性が高い方式で、暗号化されたハッシュ値を送信します。ただし、クライアントとサーバーがこの認証方式に対応している必要があります。

- LOGIN認証 PLAIN認証と似ていますが、ユーザー名とパスワードを個別に送信します。この方式も暗号化されていない場合はリスクがあります。

これらの方式の中で最も推奨されるのは、TLS暗号化と組み合わせたPLAIN認証またはCRAM-MD5認証です。

基本認証からOAuth 2.0(モダン認証)への移行

長らくメール設定の標準であったIDとパスワードによる認証方式が大きな転換期を迎えています。GoogleやMicrosoftなどの主要プラットフォーマーはセキュリティリスクの高い「基本認証」を段階的に廃止し「モダン認証(OAuth 2.0)」への完全移行を進めています。今まで使えていたメールソフトやシステムで急に送信エラーが発生するようになった場合この認証方式の変更が影響している可能性が高いです。

なぜ従来のID・パスワード認証だけでは不十分なのか

基本認証はユーザー名とパスワードを単純な文字列としてサーバーに送信し照合を行う仕組みです。この方式では通信経路で情報が傍受されたりウイルス感染によりパソコン内部からパスワードが盗まれたりした場合に第三者が容易にアカウントへ不正アクセスできてしまいます。

一度漏洩したパスワードは変更しない限り永続的に悪用されるリスクがあり、高度化するサイバー攻撃に対して防御力が不足しているのが現状です。

GoogleやMicrosoftが推進する「モダン認証」のメリット

これに代わる新しい標準がOAuth 2.0を用いたモダン認証です。この方式ではパスワードそのものではなく「アクセストークン」と呼ばれる一時的な許可証を使用して認証を行います。メールソフトやアプリにパスワードを保存させる必要がないため万が一端末から情報が漏れてもアカウント自体が乗っ取られる心配はありません。

またスマートフォンを使った2段階認証や多要素認証ともスムーズに連携できるためセキュリティレベルを格段に向上させることができます。

アプリパスワードが必要になるケースと注意点

セキュリティ強化の流れの中で古いメールソフトや複合機のスキャン送信機能などモダン認証に対応していない機器を使い続けなければならないケースもあります。その際の救済措置として用意されているのが「アプリパスワード」です。これはGoogleアカウントなどの管理画面で発行される16桁の乱数パスワードで特定のアプリ専用にログインを許可するものです。利用するには以下の手順や条件が必要となります。

- アカウント設定で2段階認証を有効化しておく

- アプリやデバイスごとに個別のパスワードを生成する

- メインのログインパスワードとは異なる文字列を入力する

- 一度表示されたパスワードは再表示されないため管理に注意する

SMTP-AUTHのメリット

SMTP-AUTHには以下の3つのメリットがあります。

セキュリティ性の向上

SMTP-AUTHではメール送信時にユーザーアカウント情報とパスワードが必要です。この仕組みによりスパムメールの送信やなりすましといった不正行為のリスクを大幅に軽減できます。

また、パスワードの強度を高めるためのルールを設定することで推測されにくい安全な認証環境が構築可能です。さらに、認証情報が暗号化されている場合には盗聴リスクも低下し、より安全な通信を確保できます。これにより個人情報の漏洩防止にもつながります。

送信元が信頼される

認証された状態でメールを送信できるため、迷惑メールと判定されたり受信拒否されたりするリスクが減少します。その結果、メールの到達率が向上し受信者からの信頼も得られやすくなります。送信元の信頼性が高まることでメールの開封率やクリック率が向上することも期待できます。

また、送信者情報が正しく認証されることで顧客やパートナー企業に対する安心感を提供し、ブランドイメージの向上にも寄与します。

メールサーバーの負荷軽減

認証されていないユーザーからのアクセスを制限することでメールサーバーのリソースを効率的に使用でき、負荷が軽減されます。その結果、サーバーの応答時間が短縮され、利用者にとって快適なメール環境が提供されます。

また、サーバーの負荷が軽減されることで障害発生のリスクが減少し、安定したメール送信が可能となります。これによりシステム管理者の負担が軽減され、運用コストの削減も期待できます。

SMTP-AUTHのポート番号

SMTP-AUTHで使用されるデフォルトのポート番号は587番ポートです。このポート番号は、メーラーから送信メールサーバーに接続する際の標準的なポートで、「サブミッションポート」とも呼ばれています。

ポート番号とは

ポート番号とはIPアドレスを補完する役割を持つもので、サーバー内で動作している特定のアプリケーションを指定するための番号です。例えば、IPアドレスを「マンション」とするなら、ポート番号はそのマンション内の「部屋番号」に相当します。

ポート番号には以下のような種類があります。

- WELL KNOWN PORT NUMBERS(ウェルノウンポート番号): 0番~1023番

- REGISTERED PORT NUMBERS(登録ポート番号): 1024番~49151番

- DYNAMIC AND/OR PRIVATE PORTS(ダイナミック/プライベートポート番号): 49152番~65535番

ポート番号がIPアドレスとセットになることで、ネットワーク上で適切な通信が可能になります。

SMTP-AUTHのポート番号

SMTP-AUTHでは、かつて利用されていた25番ポートから、現在の587番ポートへ移行しました。この背景には、スパムメール対策として実施された「OP25B(Outbound Port 25 Blocking)」の影響があります。

OP25Bとは?

OP25B(Outbound Port 25 Blocking)は、ISPやレンタルサーバー事業者がスパムやウイルスメール送信を防ぐため、ネットワーク内部から外部への25番ポート通信を遮断するセキュリティ対策です。

以下の規制により、認証なしで利用されていた25番ポートが使えなくなり、ユーザー認証が可能な587番ポートが標準として採用されるようになりました。

・ISPやレンタルサーバー事業者が、外部ネットワークへのTCP 25番ポート通信を遮断する技術

・スパムメールやウイルスメールの送信を防止

SMTP-AUTHと587番ポートの組み合わせにより、セキュリティ性が向上し、信頼性の高いメール送信が可能となったのです。

SMTP-AUTHの導入手順

SMTP-AUTHを導入するには、メールサーバーとメールクライアントの両方がこの機能をサポートしている必要があります。また、TLS暗号化が有効になっていることを確認することも重要です。TLS暗号化はメールのセキュリティとプライバシーを保護するプロトコルです。

- メールクライアントの「SMTP送信メールサーバーの設定画面」を開きます。

- 「送信時に認証を使用する」にチェックを入れます。

- 認証方式として「ユーザー名とパスワード」を入力します。

- ポート番号を587に設定します。

以上で設定は完了です。ただし、この設定を行ってもメールが送信できない場合には、以下の点を確認してください。

- ユーザー名とパスワードが正しいか

- ネットワーク接続が安定しているか

- ポート番号と暗号化方式が正しいか

上記を確認しても解決しない場合は、ISPやメールサーバーの提供元に問い合わせましょう。

SMTP-AUTHを利用する際の注意点

SMTP-AUTHは、SMTPのセキュリティ上の課題を解消するために開発された認証プロトコルですが、セキュリティが完全に万全というわけではありません。以下に、代表的なリスクを紹介します。

基本認証のリスク

SMTP-AUTHでは、基本認証(レガシー認証)が採用されています。これはユーザー名とパスワードを用いて認証を行う方式で、SMTPよりも高いセキュリティ性を持っています。しかし、トークンや多要素認証と比べるとセキュリティは劣ります。

- アカウント乗っ取りのリスク ユーザー名とパスワードが漏洩すると、悪意ある第三者によってメールが不正利用される可能性があります。

- 盗聴のリスク SMTP-AUTHでは、認証方式として主にPLAINが使用されることがあります。この方式では、ユーザー名とパスワードが暗号化されません。BASE64でエンコードされますが、簡単にデコード可能なため、盗聴によって情報が漏洩するリスクがあります。

リスクを回避する方法

以下の対策を講じることで、SMTP-AUTHのリスクを軽減できます。

パスワードポリシーの強化

パスワードポリシーを強化するには、英大文字・小文字・数字・記号を組み合わせた10桁以上のランダムなパスワードを設定することが推奨されます。この方法は、内閣サイバーセキュリティセンター(NISC)でも安全な認証方法として提案されています。

また、他のWebサービスで使用しているパスワードを使い回さないことも重要です。同じパスワードを複数のサービスで使用すると、一つのサービスから情報が漏洩した場合に他のアカウントも不正利用されるリスクが高まります。そのため、各サービスごとに異なるパスワードを設定することがセキュリティを強化するうえで欠かせません。

通信経路の暗号化

通信経路の暗号化を強化するためには、SMTP-AUTHとTLS暗号化を組み合わせることが効果的です。この方法により、認証情報やメール内容が盗聴されるリスクを軽減できます。特にSTARTTLS技術を利用することで、SMTP通信を安全なTLS暗号化通信へアップグレードできます。これにより、SMTP-AUTH単独では対応できない暗号化の不足を補完し送信中のデータを保護する信頼性の高い通信環境を構築することが可能です。

SMTP-AUTHはセキュリティの基本を支える重要な認証方式です。しかし、これだけに頼らず、通信経路の暗号化や強固なパスワードポリシーの導入を合わせて行うことで、さらに安全なメール送信環境を構築できます。例えば、STARTTLSを利用したSMTP-AUTHは、現在でも多くの企業や個人に推奨される組み合わせです。信頼性の高いメール送信を目指しましょう。

SMTP認証と送信ドメイン認証(SPF/DKIM)の役割の違い

メールセキュリティには「SMTP認証」と「送信ドメイン認証」という似て非なる2つの技術が存在します。どちらも安全なメール運用のために不可欠ですが守っている領域と役割が明確に異なります。これらを混同せず正しく理解することがトラブルシューティングの第一歩です。

「送信者の正当性」と「ドメインの正当性」を組み合わせて守る

SMTP認証はメールを送る人(クライアント)とメールサーバーの間で行われる本人確認です。「私はこのサーバーを使ってメールを送る権利がある正規のユーザーです」と証明するためのサーバー利用の許可証と言えます。

一方で、SPFやDKIMなどの送信ドメイン認証は「送信側サーバー」と「受信側サーバー」の間で行われる検証です。「届いたこのメールは詐称されていない正規のドメインから送られたものです」と証明するための身分証明書のような役割を果たします。内側の利用権限と外側の信頼性の両方を担保することで初めて安全なメール環境が実現します。

なぜSMTP認証だけでは「なりすまし」を防げないのか

SMTP認証を有効にしていても送信元のメールアドレス(Fromアドレス)を偽って送ることは技術的に可能です。SMTP認証はあくまで「サーバーにログインできたかどうか」を確認しているだけであり「そのユーザーが名乗っている差出人名が正しいか」までは厳密に検証しないケースがあるためです。

そのためSMTP認証を突破した正規のアカウントが悪意ある第三者に乗っ取られた場合、その正規サーバーを経由してなりすましメールが大量にばら撒かれてしまう恐れがあります。こうした事態を防ぐためにもSMTP認証だけでなく受信側で詐称を検知できる送信ドメイン認証(SPF/DKIM/DMARC)を併用することが必須となっています。

SMTP-AUTHと他のメールセキュリティ技術の連携

SMTP-AUTHは単独で使用するのではなく、他のセキュリティ技術と組み合わせることでより高い安全性を確保できます。

SPF、DKIM、DMARCとの組み合わせ

SMTP-AUTHだけでは、不正利用のすべてを防ぐことは難しい場合があります。そのため、以下の技術と連携することが推奨されます。

- SPF(Sender Policy Framework) 送信元IPアドレスが認可されたドメインに属しているかを確認する技術です。不正な送信元からのメールを検出するのに役立ちます。

- DKIM(DomainKeys Identified Mail) メールに電子署名を付与し、改ざんされていないことを証明する技術です。SMTP-AUTHと組み合わせることで、送信者の信頼性を高めることができます。

- DMARC(Domain-based Message Authentication, Reporting, and Conformance) SPFやDKIMの検証結果を基に、受信側がどのようにメールを処理するべきかをポリシーとして定義します。不正メール対策の最終的なガードラインとなります。

暗号化技術との連携

SMTP-AUTHは認証に重点を置いた仕組みですが、通信自体の安全性を確保するためにはTLSやSTARTTLSのような暗号化が不可欠です。

TLS(Transport Layer Security)は通信経路を暗号化する技術であり、SMTP-AUTHと組み合わせることで、データの盗聴や改ざんのリスクを大幅に軽減します。この暗号化技術により認証情報やメールの内容が第三者に漏洩するリスクが最小限に抑えられます。

一方、STARTTLSはメールサーバーが対応している場合に、SMTP通信を安全なTLS暗号化通信へとアップグレードする技術です。これにより、SMTP-AUTHの暗号化不足を補完し通信全体のセキュリティを強化できます。TLSとSTARTTLSの併用はメール送信の安全性を確保するための最適な組み合わせといえます。

SMTP認証ができるメールリレーサービスの活用

SMTP認証はメール送信におけるセキュリティを強化する重要な技術ですが、企業の規模や用途によっては、メールの大量送信や特定の配信ニーズに応えるために、SMTP認証に対応したメールリレーサービスの活用が有効です。メールリレーサービスを利用することで自社サーバーの負荷を軽減し、配信の安定性や到達率を向上させることができます。

SMTPリレーとは

SMTPリレーとは送信者が自社サーバーを経由せずに、専用の外部サーバー(メールリレーサービス)を利用してメールを送信する仕組みです。このサービスは、特に以下のような用途に役立ちます。

- 大量のメール配信が必要な場合(例:メルマガ、通知メール)

- 送信元IPアドレスの信頼性を高めたい場合

- 自社サーバーの負荷や障害リスクを軽減したい場合

SMTPリレーサービスはユーザー認証を必要とするため、不正な利用を防ぎつつ安定したメール配信を実現します。また、サービス提供者がSPFやDKIMの設定を支援するため、メールの到達率を高めることが可能です。

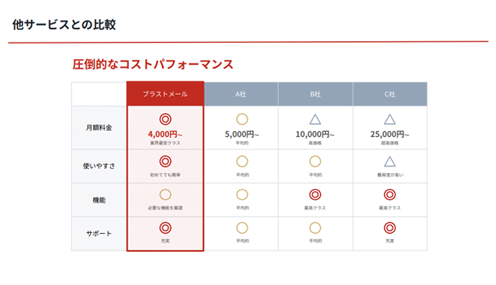

SMTP・API連携メール配信システム「ブラストエンジン(blastengine)」

blastengineは簡単にメールの大規模高速配信が可能なSMTPリレーサーバーを提供していますが、同時にメールサーバーを必要としない、APIでのメール送信の仕組みも提供しています。

サーバーの運用やメンテナンスはblastengineで行うため、常に高いIPレピュテーションを保って安全にメールを送ることができます。

また、導入社数27,000社、15年連続顧客導入数No.1の姉妹製品blastmailの技術力で構築した配信基盤で、各メールプロバイダ、携帯キャリアドメインへの最適化と大規模ネットワークを経由してメール配信を行い、日本国内への圧倒的な到達率を実現しています。それでいて、月額3,000円から利用ができるためコストパフォーマンスも高く、メールだけでなく日本語での電話サポートにも対応しています。

以下のような課題がある場合は、ブラストエンジンの利用を検討してみることをおすすめします。

- 自社のIPアドレスやドメインがブラックリストに登録されていてメールが届かない

- 国内キャリアにメールが届かず、対応方法がわからない

- 自社でメールサーバーを管理・運用したくない

ブラストエンジン(blastengine)はメールアドレスの入力のみで無料トライアルが可能ですので、まずは気軽にお試しください。

まとめ

SMTP-AUTHはメール送信の安全性を向上させるための重要な認証プロトコルです。この技術を導入することで不正利用のリスクを軽減し、信頼性の高いメール送信が実現できます。また、他のセキュリティ技術(SPF、DKIM、DMARCなど)や暗号化技術と組み合わせることで、さらに強固なメールセキュリティ環境を構築することが可能です。

ただし、SMTP-AUTHにはいくつかのリスクや注意点もあります。そのため、設定時にはパスワードポリシーの強化や通信経路の暗号化を忘れずに行いましょう。適切な対策を講じることで、より安全で信頼性の高いメール環境が整います。

メール送信におけるセキュリティは現代のビジネスや個人利用において非常に重要なテーマです。この機会にSMTP-AUTHの仕組みや活用方法をしっかりと学び、安全なメール運用を実現しましょう。

FAQ

- Q:SMTP-AUTHとは何ですか?導入するメリットは何ですか?

- A:メール送信時にIDとパスワードでユーザー認証を行い、不正アクセスやスパムメールの送信を防ぐ仕組みです。正規のユーザーだけが送信可能になるためセキュリティが向上し、受信側からの信頼を得やすくなることでメールの到達率アップも期待できます。

- Q:SMTP-AUTHで使用するポート番号は「25番」と「587番」のどちらですか?

- A:現在は「587番ポート(サブミッションポート)」を使用するのが標準です。かつて主流だった25番ポートは、スパム対策の「OP25B」によって多くのプロバイダで利用が制限されているため、認証機能を持つ587番への移行が必要です。

- Q:SMTP認証と、SPFやDKIM(送信ドメイン認証)の違いは何ですか?

- A:SMTP認証は「メールを送るユーザー(クライアント)」の正当性を確認するのに対し、SPFやDKIMは「メールを送るサーバー」の正当性を証明する技術です。なりすましメールを確実に防ぐためには、SMTP認証だけでなく、受信側で詐称を検知できる送信ドメイン認証も併用することが必須です。

- Q:基本認証からモダン認証(OAuth 2.0)へ移行すべき理由は何ですか?

- A:従来のID・パスワードによる基本認証は、盗聴や漏洩によるアカウント乗っ取りのリスクが高いためです。モダン認証(OAuth 2.0)はパスワードを使わず一時的な許可証(トークン)で認証を行うため、万が一情報が漏れても不正アクセスされにくく、セキュリティレベルが格段に向上します。