GmailやYahoo!メールの送信者ガイドラインが変更され、DMARCの設定はもはや任意ではなく、メール配信を行うすべての企業にとって必須の対応となりました。しかし、いざ導入しようと思っても、SPFやDKIMとの違いがわからなかったり、設定を間違えてメールが届かなくなるのが怖かったりと、不安を感じている方も多いのではないでしょうか。

この記事では、DMARCの仕組みや導入のメリット、具体的な設定手順をIT初心者の方でもわかるように図解で詳しく解説します。

この記事を読めば、DMARCの正しい設定方法が理解できるだけでなく、自社のメール到達率を守り、なりすまし被害を防ぐための具体的なアクションが明確になります。メールセキュリティ対策の第一歩として、ぜひ最後までご覧ください。

目次

DMARC(ディーマーク)とは

DMARCという単語は、なかなか聞き慣れない言葉ではないでしょうか。

DMARCとは「Domain-based Message Authentication, Reporting and Conformance

」の略で、メールのなりすましやメール内容の改竄を防ぐことを目的とした、セキュリティ技術の一つです。

メールが誰から送られてきたものかを知る方法は「メールの差出人」を確認するしかありませんが、メールは「差出人名(from)」を自由に設定することができます。

そのため、悪徳業者が「差出人名(from)」を有名企業や知名度のある個人名になりすまし、詐欺の手口として使うことがあります。

受信者がフィッシング詐欺に引っかかってしまう可能性が高まることはもちろん、なりすまされた企業側の信用低下に繋がる危険もあるため、徹底した対策が必要です。

このような問題を解決するために、GoogleやFacebook、Microsoftが「DMARC.org」を立ち上げました。「DMARC.org」は、送信ドメイン認証システムである「DMARC」の普及を行っています。

SPF・DKIM・DMARCの違いと関係性

DMARCはSPFとDKIMを単独では補えない部分を補完する技術です。3つの技術の違いを整理すると以下の通りです。

| 技術 | 主な役割 | できること | できないこと |

| SPF | 送信元IPアドレスの認証 | 許可されたサーバーからの送信か確認 | メール内容の改ざん検知・受信ポリシーの指定 |

| DKIM | 電子署名によるメール認証 | 送信者・内容の改ざんを検知 | 受信ポリシーの指定・レポート受信 |

| DMARC | SPF・DKIMを統合・補完 | 受信ポリシー指定・認証レポート受信・代理署名防止 | 単体では機能しない(SPF/DKIMが前提) |

このように、DMARCはSPFとDKIMが設定されていることを前提に機能します。それぞれ単体では「受信拒否の指定」や「認証レポートの受信」ができないため、3つを組み合わせることで初めて強固なメール認証環境が整います。

SPFとは

SPF(Sender Policy Framework)とは、送信ドメイン認証技術の一つです。ドメインの情報が記載されているDNSレコード内に、配信するサーバーの情報を書き込むことで、「正しい送信元からのメールである」と受信側に証明する仕組みです。

SPFが設定されていない場合、受信側のメールサーバーはそのメールが本当に正規の送信元から届いたものかを判断できません。その結果、正規のメールが「なりすまし」と判定されて迷惑メールフォルダに振り分けられたり、最悪の場合は受信拒否されてしまうリスクがあります。

なお、2024年2月のGoogleの送信者ガイドライン変更により、Gmailへメールを送信するすべての送信者にSPFまたはDKIMの設定が義務付けられました。1日5,000件以上を送信する大量送信者は、SPF・DKIM・DMARCの3つすべての設定が必須となっています。

SPFの仕組み・設定方法・確認方法について詳しくは、以下の記事をご覧ください。

DKIMとは

DKIM(DomainKeys Identified Mail)とは、メールに電子署名を付与することで、送信者の正当性とメール内容の改ざんがないことを証明するドメイン認証技術です。

SPFが「送信元のIPアドレス」を検証するのに対し、DKIMは「メール自体に署名を付ける」仕組みです。そのため、メールが転送された場合でもIPアドレスが変わらず認証が維持されやすいという特徴があり、SPFの弱点を補完する役割を果たします。DKIMの仕組みは以下のステップで機能します。

- まず送信サーバーが秘密鍵でメールに電子署名を付与

- 受信サーバーがDNSから公開鍵を取得して署名を検証

- ハッシュ値が一致すれば「改ざんなし」と判定

DKIMの確認方法・設定方法について詳しくは、以下の記事をご覧ください。

DMARCの役割

DMARCには以下の3つの役割があります。

・メール送信側が認証結果を受信側から受け取る

・代理署名を防ぐ

DMARCはそれ単体で機能するものではなく、ドメイン認証技術であるDKIMやSPFを補助するものです。

それぞれの役割について詳しく解説していきます。

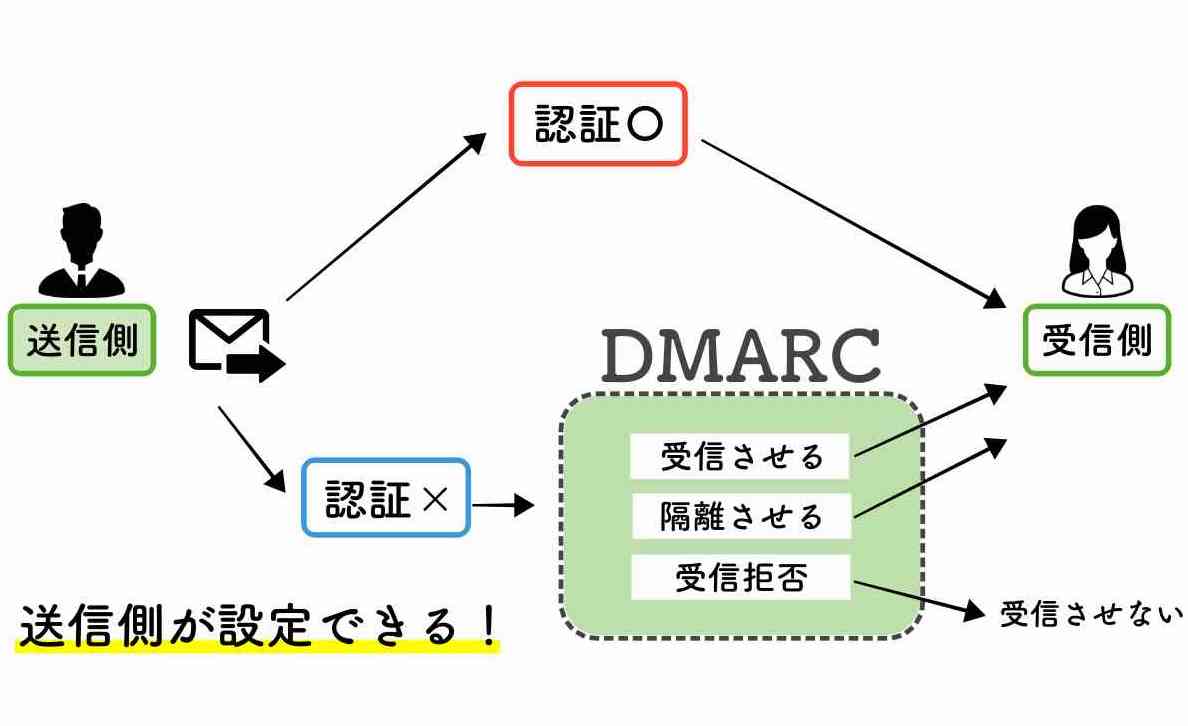

「メール送信側が」認証失敗したメールの取り扱い方法を指定する

送信元ドメイン認証には「SPF(Sender Policy Framework)」というセキュリティシステムが使われています。SPFが、送られてきたメールを不正ドメインでないか判断していますが、そのメールを受信するかどうかは「受信側」の設定に左右されます。

つまり、なりすましメールを受信した際にSPF認証を失敗しても、受信側の設定によっては、そのまま受信してしまうことになります。その設定を3つのパターンで送信側が管理できるようにするのが「DMARC」の一つ目の役割です。

- none(受信させる):認証失敗しても受信を許可。まず現状把握のために使用する

- quarantine(隔離させる):認証失敗したメールを迷惑メールフォルダへ振り分ける

- reject(受信拒否させる):認証失敗したメールを完全に拒否する

このように、送信者側がなりすましメールの管理方法を設定できます。

メール送信側が認証結果を受信側から受け取る

DMARCに対応すると、不正メールの受信元から認証結果をリアルタイムで受け取れます。DKIMを設定することで、なりすましメールを検知することは可能ですが、DMARCを使うことでより詳細な情報を得ることができます。DMARCは、送信元まで把握できるようになったのでより綿密な迷惑メール対策を行えます。

代理署名を防ぐ

3つ目に「代理署名を防ぐ」役割があります。

メール配信システムを使ってメールを送る場合、自社のドメインとは関係の無いドメインからもメールを送ることができます。そうした場合には、メール配信システムのドメインを代理署名として、SPFやDKIMを使います。

ところが、DMARCはこの代理署名を許可しません。自社のドメインからしかメールを送れないように設定できるため、より強いセキュリティを保ってメール配信を行えます。

DMARCを導入したらメール配信システムを使えなくなる、という訳ではありません。自社ドメインを送信元として登録すればDMARCを導入してもメール配信システムを利用することが可能です。

DMARCポリシーの段階的な移行ロードマップ

DMARCを設定する際は、いきなりrejectに設定するのではなく、段階的に移行することが推奨されています。急にrejectに変更すると、正規のメールまで拒否されてしまうリスクがあります。

| フェーズ | ポリシー設定 | 目的 | 目安期間 |

| Phase 1 | p=none | 現状の認証状況をレポートで把握する | 2〜4週間 |

| Phase 2 | p=quarantine | 疑わしいメールを迷惑メールに振り分け、影響を確認 | 2〜4週間 |

| Phase 3 | p=reject | なりすましメールを完全ブロック(最終目標) | 恒久運用 |

各フェーズでDMARCレポートを確認し、正規メールが正常に認証されていることを確かめながら、次のフェーズへ進むことが重要です。

DMARCの設定方法

DMARCを設定するには、SPFとDKIMが設定されていることが前提になります。両者の設定方法については、以下の記事を参考にしてみてください。

「SPFレコードとは?? 5分で分かるSPFレコードの設定方法」

設定には、ドメインを管理する側が自身のドメインにDMARC(ポリシー)レコードを設定する必要があります。DNS に対して新しい機能を組み込む必要はなく、既に一般的に利用されているテキスト資源レコード を利用します。

ドメイン名が「mail.jp」の場合、

_dmarc.mail.jp IN TXT “v=DMARC1 ; p=none ; rua=mailto:report@mail.jp ; ruf=mailto:report@mail.jp”

(”_dmarc” + “ドメイン名” がレコード名になります)

- v=:DMARCレコードのバージョン番号

- p=:認証失敗したメールに対して受信側に設定して欲しいアクション

- rua,ruf:レポートメールを受信するアドレス

※受信側に設定して欲しいアクションは、受信拒否「reject」、隔離「quarantin」、受信「none」と設定します。上記では「none」

DMARCの動作確認

設定が完了したら、正常に作動するかどうか確認しましょう。

全ての受信サーバーがDMARCに対応している訳ではありませんが、最近ではGmailをはじめ、多くのプロバイダがDMARCのサポートを開始しています。

チェックする際は、OutlookやGmailなど有名なプロバイダのアドレスに送信するようにしましょう。

方法は、メールソースを確認し「Authentication-Results」ヘッドの値を確かめるだけです。dkim=,spf=,dmarc= という部分の値が” pass “になっていれば問題ありません。

DMARC導入の先にあるメリット「BIMI」とは?

DMARCを導入し、ポリシーを「拒否(reject)」または「隔離(quarantine)」に設定することで、さらなる恩恵を受けることができます。それが「BIMI(Brand Indicators for Message Identification)」の活用です。

メールの横に「自社ロゴ」を表示できる

BIMIとは、送信ドメイン認証(DMARC)を利用して、受信ボックスの送信者名の横に企業の公式ロゴマークを表示させる仕組みのことです。

通常、受信画面では送信者のアイコンは空白か名前の頭文字が表示されますが、BIMIに対応すると、メールを開く前から「これは間違いなくあの企業からのメールだ」と一目で判別できるようになります。

BIMIを導入する3つのメリット

BIMIの表示にはなりすまし対策とメールマーケティングの成果向上の2つの効果が見込めます。具体的には以下の通りです。

- なりすまし対策の視覚化 「ロゴがある=認証された安全なメール」という図式が成り立つため、顧客をフィッシング詐欺から守る強力な武器になります。

- 開封率の向上 公式ロゴが表示されることでユーザーの安心感が高まり、数多のメールの中に埋もれることなく自社のメールを目立たせることができます。

- ブランド認知度の向上 メールを開封しなくてもロゴが目に入るため、視覚的なインプレッション効果が期待できます。

BIMIについて詳細が知りたい・相談したい場合

BIMIについての詳細は、BIMのメリットから導入までのステップ、失敗しないためのDMARC移行ロードマップ、BIMI設定チェックリストまでをまとめたBIMI完全ガイドを無料でご用意しましたのでご活用ください。また、BIMIについてのお問い合わせやご相談も可能ですのでお気軽にお問い合わせください。

FAQ

- Q:DMARCとはどのような仕組みのセキュリティ技術ですか?

- A:DMARCは、SPFやDKIMという既存の認証技術を補完し、なりすましメールや内容の改ざんを防ぐための送信ドメイン認証技術です。認証に失敗したメールの扱い(拒否・隔離など)を送信者が指定できるのが大きな特徴です。

- Q:SPFやDKIMとの違いは何ですか?

- A:SPFは送信元IPアドレスを、DKIMは電子署名でメールの正当性を検証しますが、DMARCはこれらを統合し、認証失敗時のアクション指定やレポート受信を可能にする役割を担っています。

- Q:DMARCポリシーの「none」「quarantine」「reject」の違いを教えてください。

- A:noneは認証失敗しても受信を許可し、quarantineは迷惑メールへ隔離、rejectはなりすましメールを完全に受信拒否させる設定を指します。導入時は段階的に強度を上げることが推奨されます。

- Q:DMARCを導入するメリットとして挙げられる「BIMI」とは何ですか?

- A:BIMIとは、DMARCで認証されたメールの送信者名の横に企業の公式ロゴマークを表示させる仕組みのことです。これにより、受信者の安心感が高まり、開封率やブランド認知度の向上が期待できます。

- Q:DMARCの設定が正しく行われているか確認する方法はありますか?

- A:送信したメールのソースを確認し、「Authentication-Results」ヘッダー内のdmarc=の値が”pass”になっていれば正常に認証されています。

まとめ

DMARCが普及することで、メールのセキュリティの更なる向上が期待できます。

メールの一斉送信を頻繁に行うことが多い企業の場合、メールの安全性を高めることは非常に大切です。メールの安全性が低いと、あなたの会社を偽った業者からのなりすましメールが横行し、不正に利用されてしまうかもしれません。セキュリティの重要性については以下の記事でも解説しています。

メール配信システムにおけるセキュリティ対策とは?リスクと対策を徹底解説

安全なメール配信を行うために、自社のメールシステムのセキュリティ強化は徹底しましょう。

なお、SPF・DKIMの設定に対応したメール配信システムを利用することで、これらの認証設定をよりスムーズに整備することができます。

メール配信はSPF・DKIM・DMARCが設定できるメール配信システムを使う

メール配信システムを活用する場合は、メール自体はシステムを保有している会社のサーバーから配信されることとなります。そのため、メルマガ配信などメールの一斉配信を含めたメール送信を行う際はSPFとDKIM・DMARCが設定できるメール配信システムを使うことが重要です。

メール配信システムとは

メール配信システムは、複数のメールアドレスに対して同時にメールを送信することが可能です。大規模なメール送信はしばしばスパムと見なされがちで、その結果、メールが迷惑メールフォルダに振り分けられたり、最悪の場合は送信先に届かないこともあります。

これらの問題を克服するために、メール配信システムでは特定の技術が採用されており、これにより多数のメールを安全に配信することが実現されます。このようなシステムは、メルマガ送信や企業内での広報メールの配信などに利用されることが多いです。

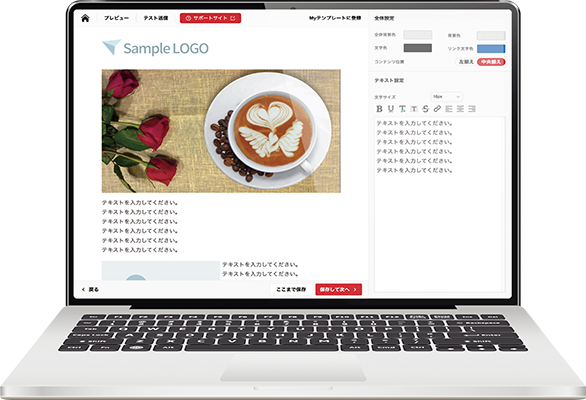

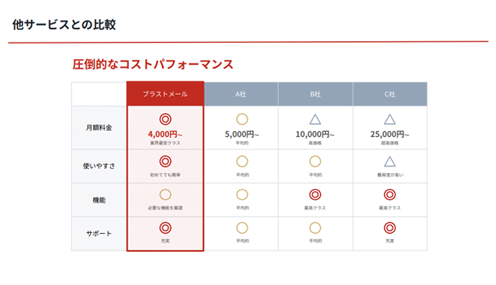

シェア1位のメール配信システム「ブラストメール」の活用

ブラストメールは、SPF・DKIMにも対応しており、メルマガ配信や大量配信メールの送信に特化しています。

ブラストメールは15年連続顧客導入数で1位を獲得しており、直感的な操作性と、優れたコストパフォーマンスにあります。幅広い業界や公共機関からの支持を受け、メール配信ツールとしての地位を確立しています。以下のような課題を抱えている場合、ブラストメールの使用を考慮すべきです。

- 配信したメルマガが迷惑メールに振り分けられてしまう

- 大量のメール配信に時間がかかってしまい効率が悪い

- 安くて信頼できるメール配信システムを探している

SPF・DKIMなど、Gmailの送信者ガイドラインに対応しているのはもちろん、ターゲット分けによるセグメント配信、成果測定、HTMLメールの編集など、必要な機能を一通り備えています。最もリーズナブルなプランであれば、月額4,000円未満から利用開始できます。(DKIMはstandardプランから利用できます)

そのシンプルさと低価格から、メール配信ツールの使用が初めての方にも推奨されます。無料トライアルが提供されているため、興味があればぜひ利用を検討してみてください。

公式サイト:シェア1位のメール配信システム「ブラストメール」

API連携・SMTPリレーサービス「ブラストエンジン(blastengine)」の活用

ブラストエンジン(blastengine)は、高速で大量のメール配信を実現するSMTPリレーサービスを提供するとともに、メールサーバーが不要なAPI経由のメール送信機能も提供しています。

ブラストエンジンがサーバーの管理とメンテナンスを担うことで、常に信頼性の高いIPレピュテーションを維持し、メール送信の安全性を保証します。上述したブラストメールはメルマガなどの送信に利用しますが、ブラストエンジンは自動送信メールやトランザクションメールなど、システムとのAPI連携やSMTPリレーでの利用が可能となります。

以下のような課題を抱えている場合、ブラストエンジンの使用を検討しましょう。

- IPアドレスやドメインがブラックリストに登録されメールが送れない

- 国内キャリア宛のメール配信に失敗しどう対処すれば良いか分からない

- メールサーバーの管理や運用を自社で行いたくない

さらに、27,000社以上の導入実績を持ち、15年連続で顧客導入数No.1を誇る姉妹製品blastmailによって構築された配信基盤を活用し、各メールプロバイダーや携帯キャリアドメインに最適化されたメール配信を大規模ネットワークを通じて行い、日本国内へ高速かつ99%以上の高いメール到達率を実現しています。

このサービスは、月額3,000円から利用可能で、SPF・DKIMの設定ができることはもちろん、コストパフォーマンスに優れ、メールサポートだけでなく日本語の電話サポートも提供しています。

メールアドレスを入力するだけで簡単にトライアルを開始できますので、ぜひお試しください。