メールの到達率が年々重要視されるなかで企業やサービス提供者にとって「正しくメールが届く」ことは、信頼や成果に直結する要素になっています。しかし、迷惑メールやフィッシング詐欺の増加により、メールの送信や受信に厳しい認証チェックが行われるようになりました。SPFやDKIM、DMARCといったドメイン認証技術はその中心にあるものの、メールを「転送」しただけで正規のメールが認証に失敗してしまうケースもあります。

例えば、メーリングリストや自動転送、グループウェアなどを使っていると、意図せずメールが迷惑メール扱いになったり、そもそも受信すらされなかったりすることがあります。こうした“転送による認証エラー”は、従来の認証技術ではカバーしきれませんでした。

そこで登場したのが「ARC(Authenticated Received Chain)」という技術です。ARCはメールの転送経路における認証結果を記録・維持することで、たとえ中継サーバーが複数あっても、メールの信頼性を担保できる仕組みを提供します。本記事ではメールにおけるARCの仕組みや導入メリット、SPF・DKIM・DMARCとの関係性、さらには普及状況までをわかりやすく解説していきます。

ARCとは

ARCとはメールの認証情報を引き継ぐためのプロトコルで正式名称は「Authenticated Received Chain」です。メールが転送される際、SPFやDKIMのようなドメイン認証の結果が失われてしまうケースがありますが、ARCを使うことで認証結果を保持し受信側で信頼性の確認を可能にします。この仕組みは、以下のような特徴を持っています。

- SPFやDKIM、DMARCなどのドメイン認証技術と連携して動作する

- メールが転送された場合でも、認証結果を維持できる

- 認証が中継サーバーで無効化された場合でも、最終受信者が検証可能

- メーリングリストや転送サービスなど、複数のサーバーを経由するケースで特に有効

例えば、メーリングリストを使って配信されるメールは転送の過程でSPF認証に失敗しやすく、結果として受信拒否されたり、迷惑メール判定を受けることがあります。こうした場面でARCは転送前の認証結果を証明する“履歴書”のような役割を果たしてくれるのです。

なお、ARCの仕様は2019年7月にRFC 8617として「Experimental(実験的)」ステータスで公開されています。まだ標準仕様とは言えませんが、徐々に対応するメールサービスも増えてきています。

ARCの必要性

SPFやDKIM、DMARCといったドメイン認証技術はなりすましメールや迷惑メールの対策として非常に効果的です。現在、世界中でやり取りされるメールのうち半数以上が迷惑メールだと言われており、こうした認証技術は信頼できる送信元かどうかを判断するための重要な仕組みです。

ただし、これらの技術は送信者から受信者に直接メールを届けることを前提に設計されているため途中でメールが転送されると認証が失敗してしまう場合があります。こうした課題を解決するために設計されたのがARC(Authenticated Received Chain)です。ARCを導入することで転送経路で発生する認証失敗を防ぎ、結果としてメールの到達率向上が期待できます。例えば、以下のような場面で問題が発生します。

- 転送により送信元の情報が変化し、SPFの認証に失敗する

- メール本文やヘッダの変更により、DKIMの署名が無効になる

- SPFやDKIMの認証が失敗すると、DMARCのポリシー判断でメールが拒否される

ARCを導入すればこうした状況でも認証結果を引き継ぎ、受信者側での検証が可能になります。メーリングリストや自動転送などを使うケースでは特に有効です。

SPFにおける転送の問題

SPFは送信元のIPアドレスが正規のものかどうかを確認するためのプロトコルで正式名称は「Sender Policy Framework」です。なりすましメールを防ぐため、ドメインごとに送信を許可するIPアドレスを定義するSPFレコードを設定します。受信側は送られてきたメールの送信元IPアドレスがSPFレコードに記載されたものと一致しているかをチェックします。

しかし、メールを転送すると転送元のサーバーのIPアドレスが送信元とみなされるため、元のSPFレコードと一致せず認証が失敗してしまいます。

この問題を解消するため、SRS(Sender Rewriting Scheme)という仕組みが2003年に提案されましたが実装の難しさから広く普及しているとは言えません。既存のメール転送エージェント(MTA)の構成を大幅に変更しなければならない点が普及を妨げています。

DKIMにおける転送の問題

DKIMは送信者がメールにデジタル署名を付けることで、受信者がその署名を検証し、メールの内容が改ざんされていないかを確認できるプロトコルです。正式名称は「DomainKeys Identified Mail」です。

送信時に署名された情報に対し転送によってヘッダや本文に変更が加えられると署名の整合性が取れなくなり、認証が失敗することがあります。その結果、本来正当なメールであっても受信側でなりすましと判断されるリスクがあるのです。

DMARCにおける転送の問題

DMARCはSPFやDKIMの認証結果を組み合わせて、Fromアドレスのドメインが正当かどうかを検証する仕組みです。正式名称は「Domain-based Message Authentication-Reporting and Conformance」です。

DMARCではSPFやDKIMの結果に加えて、それらとFromアドレスのドメインが一致しているかを確認します。ただし、メールが転送されるとReturn-PathやDKIM署名のドメインが変更されることがあり、Fromアドレスとの整合性が取れなくなる場合があります。結果としてDMARCのポリシーに基づいて拒否されたり、迷惑メール扱いになったりすることがあります。

このように、SPF、DKIM、DMARCはいずれも強力な認証技術ですが転送などの現実的な運用には対応しきれない部分があります。ARCはそれらのギャップを補う重要な技術として注目されています。

ARCのメリット

ARC(Authenticated Received Chain)を導入することで認証失敗のリスクを減らしたりメールの到達率を向上させたりと、さまざまなメリットが得られます。ここでは、その主な利点を紹介します。

認証失敗のリスク低減

メールを転送すると、ヘッダ情報の一部や送信IPアドレスが変更されることがあり、これがSPFやDKIMの認証失敗の原因になります。ARCは各サーバーでの認証結果をヘッダに記録し、メールの転送後もその記録を引き継ぐことで認証失敗を防ぐ仕組みです。受信者側はARCヘッダを参照することで、メールが信頼できる経路を通ってきたかどうかを判断できます。

例えば、メーリングリストや自動転送などを行う際にARCを活用することで正規のメールが迷惑メールと誤判定されるのを防ぐことが可能です。

メール到達率の向上

ARCによって認証エラーが減ることで正規メールが受信者に届きやすくなり結果としてメールの到達率が向上します。特に2024年2月1日以降、Googleが導入した「メール送信者のガイドライン」では定期的な転送を行う場合にARCヘッダの追加を推奨しています。今後はGoogle以外のプロバイダも同様の基準を設ける可能性があるため早めの対応が望ましいと言えるでしょう。

セキュリティ強化

ARCは転送経路全体の認証情報を保持することでメールが正しく扱われているかどうかを確認できる仕組みです。転送中に改ざんされたり、信頼できないサーバーを経由していないかを受信者が判断できるため、フィッシング詐欺やスパムメールのリスクを軽減します。ポイントとして以下のような利点が挙げられます。

- 認証失敗を防ぎ、誤検知による迷惑メール扱いを減らせる

- メールの信頼性を向上させる

- 今後のガイドライン対応に向けて備えられる

- SPF、DKIM、DMARCとの組み合わせで総合的なセキュリティ対策が可能になる

このようにARCは現代のメール環境において重要な補完技術として注目されており、今後さらに活用の幅が広がっていくことが期待されています。

ARCの普及状況

ARC(Authenticated Received Chain)は2019年7月にRFC 8617として仕様が公開されましたが、その際のステータスは「Experimental(実験的)」です。これは、技術としての有効性は認められながらも、まだ標準化が完了しておらず、広範な運用実績や普及が十分でないことを意味しています。

現在、GmailやMicrosoft 365など主要なメールサービスではARCがすでに導入されています。これにより、ユーザーは転送されたメールでも信頼性の高い認証結果を維持できるようになっており、安全なメール通信環境が整いつつあります。ただし、全体として見るとまだ多くのメールサーバーやシステムではARCの実装が進んでいないのが実情です。

例えば、社内に独自のメールシステムを構えている企業ではARCの導入に対する認知が進んでおらず、対応が後回しになっているケースも少なくありません。ポイントとしては以下の通りです。

- GmailやMicrosoft 365はARCに対応済み

- 多くの中小企業や独自サーバー環境では導入が未対応

- 実験的仕様のため、普及には時間がかかっている

なお、原文に記載されていた「株式会社ヴォンエルフと日本政策投資銀行がArc Japanを設立した」という記述はメール認証技術のARCとは直接関係のない別の企業活動であり、誤解を招く可能性があります。この部分は削除または切り離して考えるのが適切です。

今後、主要メールプロバイダのガイドライン強化やRFCステータスの変更などに伴いARCの実装が進むことが期待されています。標準化が完了すれば、より多くのサービスやシステムが対応しメールの信頼性とセキュリティがさらに高まるでしょう。

ARCの仕組み

ここではARC(Authenticated Received Chain)の技術的な仕組みについて、従来のReceivedヘッダとの違いや、ARCで追加されるヘッダの役割などを紹介します。

Receivedヘッダの欠点

メールの配信経路を確認する手段として昔から使われてきたのが「Received」ヘッダです。これは、メールが通過した中継サーバーの情報(ホスト名、IPアドレス、タイムスタンプなど)を記録していく仕組みで、スパム判定やトラブル時のデバッグなどに活用されてきました。

しかし、Receivedヘッダはあくまで各サーバーが自己申告的に付与している情報のため、改ざんも可能であり、信頼性に欠けるという問題があります。つまり「どのサーバーを通ってきたか」は分かっても「本当にその情報が正しいのか」は保証されていないのです。

こうした背景から、より信頼性の高い転送経路の記録として誕生したのがARCヘッダです。

ARCヘッダとは

ARCではメールがサーバーを通過するたびに「ARCセット」と呼ばれるヘッダ群を追加し、各中継サーバーでの認証結果や署名情報を記録していきます。ARCヘッダには以下の3種類があります。

AAR(ARC-Authentication-Results)

AARは、各中継サーバーが受信したメールのSPF、DKIMなどの認証結果を記録するためのヘッダです。これにより、途中のサーバーでどんな認証が行われたのかを、受信者側が追跡できるようになります。

例えば、次のような用途があります。

- 認証結果の記録 AARは、中継された各ポイントでの認証結果を残すため、転送経路全体で認証結果の透明性が確保されます。

- 信頼性の評価 受信者は、どのサーバーでどのような認証結果が出たのかを確認することで、メールの信頼性をより正確に評価できます。

AMS(ARC-Message-Signature)

AMSは、送信されたメールの本文やヘッダ、そしてAARの内容に対してデジタル署名を行うヘッダです。これによって、メールの途中改ざんや認証結果の不正な書き換えを防ぎます。AMSには以下のような役割があります。

- 認証情報のデジタル署名 SPFやDKIMの結果を含む情報がAMSによって署名され、改ざんが検出可能になります。

- 検証が可能 転送経路上で改変されたメールであっても、AMSの署名を検証することで、直前のサーバーでの内容と整合性をチェックできます。

AS(ARC-Seal)

ASはAARとAMSを含むARCセット全体にデジタル署名を施すもので、ARCチェーンの完全性を保証する役割を持ちます。ASがあることで途中の中継でメールの内容や認証情報が改ざんされていないかを検証できます。ASの役割には次のようなものがあります。

- 改ざんの防止

ARCヘッダに署名することで、信頼性のある転送記録を構築できます。 - デジタル署名の連鎖

すべての中継サーバーが、前のサーバーのAS情報を含めて新しいASを生成することで、改ざんの有無をチェーンとして追跡できるようになります。

ARCチェーンの検証

最終的な受信サーバーではARCチェーンが有効であるかどうかを検証し、その結果をASヘッダ内の「cv(chain validation)」フィールドに記録します。

- pass:チェーン全体の検証が成功した

- fail:チェーン内のどこかで署名が一致しなかった

- none:検証対象のARCセットが存在しなかった(最初のサーバーである場合など)

例えば、i=1(ARCセットの最初)では「none」となるのが通常で、それ以降のセットでは「pass」であることが求められます。「fail」の場合は信頼性が低いと判断される可能性があります。

このようにARCは信頼できるメール転送経路の可視化と検証を可能にする、これまでにない仕組みとして注目されています。今後、メールセキュリティの重要な柱として導入が進んでいくことが期待されています。

ARCヘッダーの構成要素と検証結果の確認方法

ARCが正しく機能しているかを知るにはメールヘッダーに含まれる専門的な記述を確認する必要があります。ここではARCを構成する3つの主要な要素が持つ役割とGmailを使って実際に検証結果を見るための具体的な手順を解説します。

ARC-Seal、ARC-Message-Signature、ARC-Authentication-Resultsの役割

ARCによる認証チェーンは主に3つのヘッダーフィールドによって形成されています。これらがセットになって機能することで認証結果というバトンを安全に次のサーバーへと渡していきます。

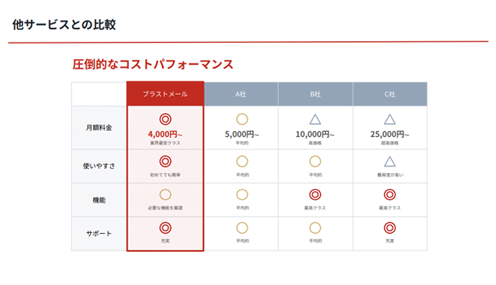

月額4,000円から利用できる国内最安クラス。まずは無料お試しでその使いやすさをお試しください。

公式サイト:シェア1位のメール配信システム「ブラストメール」

API連携・SMTPリレーができる「blastengine」

エンジニアや開発者の方にとって、既存システムからのメール送信を最適化する強力な武器となるのが「blastengine(ブラストエンジン)」です。

- API・SMTPリレーに特化:既存のアプリケーションやサーバーから、SMTPリレーまたはAPI経由で接続するだけで、即座に高い配信品質を手にいれることができます。

- 最新の認証トレンドをカバー:GoogleやYahoo!が求める厳しい送信ドメイン認証の要件にも柔軟に対応。ARCを含むメール認証の最新情報をキャッチアップし、サービスに反映させています。

- 高速かつ安定したインフラ:毎時1,500万通以上の配信性能を誇り、通知メールやシステムアラートなど、リアルタイム性が求められる重要なメールも遅延なく配信します。

メルマガ配信のような一斉送信だけでなく、予約完了メールなどトランザクションメールの配信等にも使えるシステム連携に特化したメール配信システムです。まずは公式サイトから無料でお試しください。

公式サイト:API連携・SMTPリレーで高速メール配信「blastengine(ブラストエンジン)」

FAQ

- Q:ARC(Authenticated Received Chain)とはどのような技術ですか?

- A:メール転送時に発生しやすい認証エラーを防ぐための新しいメール認証プロトコルです。**メールが転送される過程でSPFやDKIMの認証結果が崩れても、その認証履歴を保持して受信側に正しいメールであることを証明できる仕組みです。**

- Q:なぜARCが必要になったのですか?

- A:メーリングリストや自動転送を利用する際、従来の認証技術(SPF/DKIM/DMARC)では「なりすまし」と誤判定され、メールが届かないケースがあったためです。**ARCを導入することで、転送によって送信元の情報が変わっても、正規のルートを経由したメールであることを受信側が検証できるようになります。**

- Q:ARCを導入するメリットは何ですか?

- A:転送メールの到達率が向上し、正当なメールが迷惑メール扱いされるリスクを大幅に軽減できます。**特にGoogleの「メール送信者のガイドライン」でも定期的な転送を行う場合の導入が推奨されており、今後のメール配信において信頼性を担保する重要な要素となります。**

- Q:ARCはどのような仕組みで認証を行っていますか?

- A:メールがサーバーを経由するたびに、認証結果とデジタル署名を「ARCヘッダ」として追加し、鎖(チェーン)のように情報を繋いでいきます。**各中継サーバーが認証結果に署名をしてリレー形式で引き継ぐことで、途中で改ざんされていないことを保証し、最終的な受信者がその信頼性を確認できる仕組みになっています。**

まとめ

ARCはメールを安全かつ確実に届けるための新しい技術として、今後ますます重要性が高まると考えられます。従来のSPF、DKIM、DMARCといった認証技術だけでは対応が難しかった「転送メール」の信頼性を補完し、正規のメールが不当に拒否されるリスクを減らしてくれます。

現在のところ主要プロバイダの一部で導入が進んでいる段階ですが、GoogleをはじめとしたメールサービスのガイドラインにもARCが推奨されており、今後さらに普及が進むと期待されます。

メールの到達率を少しでも高めたい方、迷惑メールフィルターに悩んでいる方にとって、ARCの理解と対応は大きな価値をもたらすはずです。この機会に、ARCについての知識を深め、メール配信の品質向上に役立ててみてはいかがでしょうか。